- El bloqueo estricto y la verificación en dos pasos reducen drásticamente el riesgo de robo de cuentas y ataques con spyware.

- Configurar bien el móvil (PIN fuerte, bloqueo rápido, PIN de SIM y ajustes de privacidad) dificulta el uso del dispositivo tras un robo.

- La combinación de buenas prácticas, software de seguridad y actualizaciones constantes es clave para contener amenazas móviles avanzadas.

- Proteger cuentas críticas como Google o WhatsApp y desconfiar de mensajes sospechosos evita gran parte de los ataques dirigidos.

Hoy llevamos en el bolsillo buena parte de nuestra vida digital: fotos personales, conversaciones privadas, redes sociales, correo, apps del banco, billeteras digitales y documentos sensibles. El móvil ha pasado de ser un simple teléfono a convertirse en una pieza clave de nuestra identidad y de nuestras finanzas.

Eso significa que un robo o un ataque con spyware ya no es solo un disgusto puntual: puede convertirse en una puerta abierta a tu dinero, a tu reputación y a tus contactos. Por suerte, hoy disponemos de un conjunto de medidas muy potentes, como el bloqueo estricto y la verificación en dos pasos, que permiten blindar las cuentas y reducir al mínimo el daño, incluso en escenarios de ataque muy avanzados.

Por qué el móvil es el objetivo favorito del spyware

En los últimos años el uso del teléfono ha cambiado radicalmente y eso ha disparado la presencia de spyware especializado en móviles. Mucha gente vive literalmente a través de su smartphone: ahí guarda fotos, historiales médicos, claves de acceso, documentos de trabajo y toda su actividad en redes y servicios online.

Este tipo de programas maliciosos se define como cualquier software que recopila información sobre ti o sobre lo que haces sin tu conocimiento, ya sea en el móvil, en el portátil o en una tablet. Puede registrar tus movimientos, tus contraseñas, lo que escribes, lo que ves y hasta lo que dices si toma el control del micrófono.

La mayoría de las infecciones llegan porque el usuario es engañado para visitar una web dañina o instalar una app que va “envenenada”. Otras veces, alguien con acceso físico de apenas unos segundos al teléfono puede instalar una aplicación de espionaje silenciosa que se camufla en el sistema.

Hay un spyware relativamente “blando”, que se limita a rastrear tu comportamiento para mostrarte anuncios personalizados. Es inquietante, pero rara vez tiene un impacto directo inmediato. El problema real viene con el spyware diseñado para robo de identidad, espionaje corporativo o vigilancia directa, que puede activar cámara y micrófono, interceptar mensajes y vaciar cuentas o billeteras.

A medida que los móviles se usan cada vez más para el trabajo y para gestionar dinero, los atacantes los ven como objetivos prioritarios. Y este escenario ha llevado a que plataformas como WhatsApp, Google y los propios sistemas operativos ofrezcan modos de bloqueo estricto y capas extra de seguridad.

Bloqueo estricto en WhatsApp: blindaje frente a spyware y contactos sospechosos

WhatsApp ha introducido un “modo estricto” de seguridad que actúa como barrera reforzada frente a spyware avanzado y ataques dirigidos. Esta función está pensada sobre todo para usuarios de alto riesgo, como periodistas, activistas o personas con gran visibilidad pública, pero cualquiera puede beneficiarse de sus ventajas.

Cuando se activa, este modo endurece las reglas de comunicación: bloquea o limita mensajes, llamadas y archivos que proceden de remitentes desconocidos o no verificados. En la práctica, evita que, de repente, alguien que no conoces te mande un archivo o un enlace que pueda explotar una vulnerabilidad, algo especialmente útil frente a campañas de espionaje que buscan infectar teléfonos con solo abrir un mensaje.

Otra característica importante es que el sistema desactiva vistas previas y descargas automáticas de archivos sospechosos hasta que se verifica quién está al otro lado. Esto reduce drásticamente la superficie de ataque que suele aprovechar el spyware, sobre todo en los denominados ataques de tipo zero-click, que no requieren que el usuario haga nada para infectarse.

Este modo también puede limitar determinados permisos en el dispositivo mientras se interactúa con contactos que todavía no han sido verificados, dificultando que un exploit pueda escalar privilegios o acceder a partes sensibles del sistema.

La cara menos cómoda del modo estricto es que introduce fricción en el día a día: el primer contacto con personas nuevas se vuelve menos fluido, y pueden aparecer avisos o bloqueos que obliguen a revisar manualmente si queremos hablar con alguien. Sin embargo, para quienes están en el punto de mira de ataques dirigidos, este pequeño inconveniente compensa con creces la protección extra.

Blindar WhatsApp con verificación en dos pasos y PIN adicional

Aunque el móvil tenga una buena pantalla de bloqueo, si te lo roban o lo pierdes, lo primero que deberías asumir es que alguien podría intentar apropiarse de tu WhatsApp. Esta aplicación concentra chats privados, documentos, audios, grupos de trabajo y datos personales muy delicados.

Una técnica cada vez más habitual de los delincuentes consiste en apoderarse de tu número y registrar la cuenta en otro dispositivo. Basta con que consigan acceso a tu tarjeta SIM o que convenzan a la operadora para duplicar el número. Sin una protección extra, podrían entrar en tus chats, hacerse pasar por ti y solicitar dinero o datos a tus contactos.

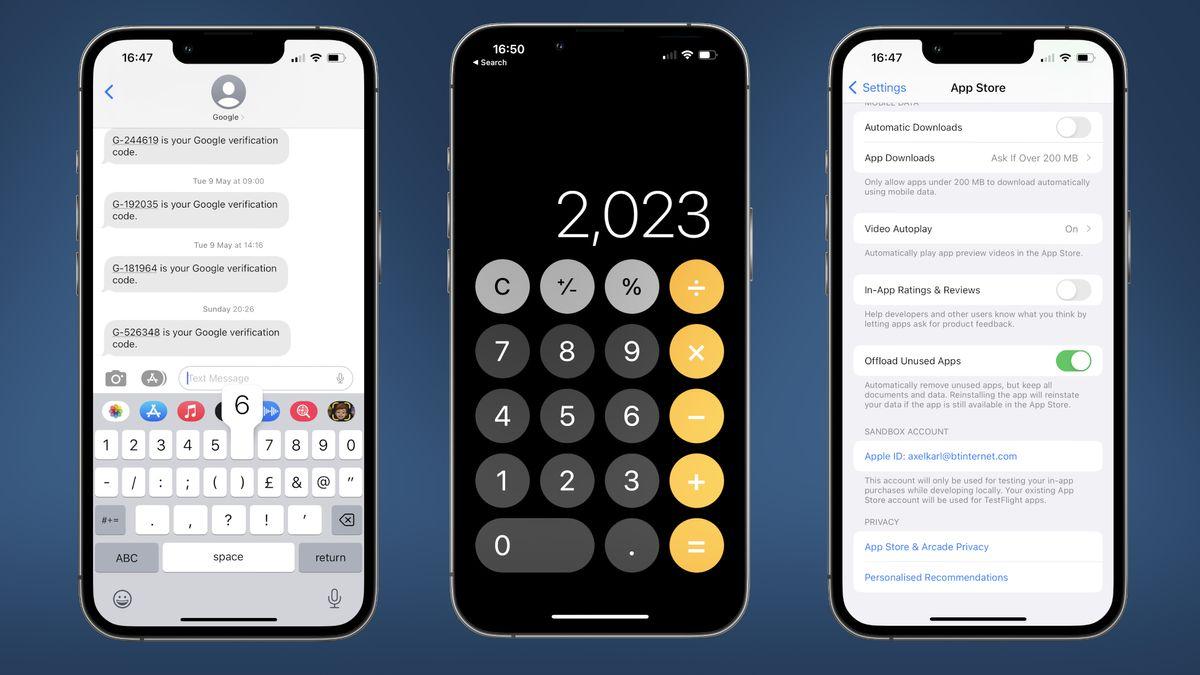

La forma más efectiva de evitarlo es activar la verificación en dos pasos dentro de WhatsApp. Esta función añade un PIN de seis dígitos que se solicita cada vez que alguien intenta registrar tu número en un móvil nuevo. Aunque un atacante reciba el SMS con el código de verificación, sin ese PIN adicional no podrá completar el proceso.

Para configurarlo, solo hay que abrir WhatsApp, ir a Ajustes, entrar en Cuenta y tocar en Verificación en dos pasos. Desde ahí se activa la función y se crea el código de seis cifras. La aplicación también pide una dirección de correo electrónico de recuperación, muy recomendable para poder restablecer el acceso si se olvida el PIN.

Además, WhatsApp solicita de manera periódica ese PIN mientras sigues usando la app, de modo que no se te vaya de la cabeza. Es fundamental no elegir algo previsible, como 000000, 123456 o fechas obvias, porque facilitarías el trabajo a cualquiera que pruebe combinaciones típicas: evita especialmente las 20 contraseñas más comunes.

Cómo actúan los delincuentes cuando se hacen con tu móvil

En muchos países, incluido España y buena parte de Latinoamérica, el ritmo de robos de móviles es altísimo, y el foco principal ya no está en revender el dispositivo, sino en aprovechar el acceso rápido a tus cuentas y datos. En países como Argentina se estiman más de 10.000 robos de celulares al día, y la tendencia es similar en grandes ciudades de todo el mundo.

Una táctica muy común es que, nada más robar el teléfono, los atacantes activen el modo avión. Con eso cortan todas las conexiones, impiden que puedas localizar el dispositivo y dificultan que lo bloquees a distancia usando las opciones de “Encontrar mi dispositivo” o similares.

Si el teléfono no tiene un bloqueo de pantalla robusto, el margen de minutos tras el robo es suficiente para entrar en correo electrónico, redes sociales, apps bancarias o billeteras digitales. Muchas de estas aplicaciones confían en que el usuario ya ha superado un bloqueo previo y, si no hemos sido precavidos, la puerta queda abierta.

En otros casos, los delincuentes sacan la tarjeta SIM y la colocan en otro terminal para recibir códigos de verificación por SMS. Con esos códigos pueden iniciar sesión en bancos, billeteras o servicios de pago que dependen todavía del SMS como segundo factor, o bien recuperar contraseñas de cuentas ligadas al número de teléfono.

El objetivo real ya no es el dispositivo en sí, sino el conjunto de datos, accesos y credenciales que guarda. Por eso es tan importante no solo tener una buena pantalla de bloqueo, sino también añadir capas de protección en las propias cuentas, como el modo estricto, la verificación en dos pasos o llaves de seguridad.

Claves de configuración para blindar el teléfono frente a robos y spyware

La mejor forma de reducir el impacto de un robo o de un intento de espionaje es preparar el dispositivo antes de que ocurra nada. Son ajustes sencillos que cualquier persona puede aplicar en unos minutos y que marcan una gran diferencia.

Para empezar, conviene que la pantalla se bloquee en muy poco tiempo: un apagado automático en 15 segundos minimiza la ventana en la que alguien pueda coger el móvil desbloqueado y curiosear o instalar algo. Esa pequeña incomodidad al usarlo se traduce en una gran mejora de seguridad.

En cuanto al método de desbloqueo, lo ideal es combinar un PIN o contraseña fuerte con huella dactilar. Los patrones visibles en pantalla son fáciles de memorizar a simple vista, así que en Android es recomendable desactivar la opción de “Hacer visible el patrón” y, si es posible, usar directamente un código o una clave alfanumérica.

Algunos modelos de Android permiten exigir PIN antes de apagar el equipo; activar esta función evita que el ladrón pueda apagar el móvil sin validar la identidad, lo que te da más margen para localizarlo o lanzar un borrado remoto. En iPhone, es muy buena idea desactivar el acceso al Centro de Control desde la pantalla bloqueada y configurar automatizaciones o atajos que reaccionen ante intentos de activar modo avión o de desactivar la red.

También es crucial proteger la propia tarjeta SIM con un código PIN distinto del que viene de fábrica. Así, aunque alguien saque el chip y lo meta en otro teléfono, no podrá usarlo para recibir SMS de verificación sin conocer ese PIN de la SIM.

Buenas prácticas para evitar infectarse con spyware

Además del bloqueo físico y del blindaje de cuentas, es vital reducir al máximo las oportunidades de que se instale spyware en el dispositivo. La prevención, aunque nunca sea perfecta, baja mucho las probabilidades de acabar con un software espía operando en segundo plano.

Un primer pilar es ser riguroso con las aplicaciones que instalamos. Lo ideal es limitarse a las tiendas oficiales (App Store, Google Play o equivalentes) y evitar a toda costa repositorios de terceros o APKs descargadas de webs desconocidas. Incluso dentro de las tiendas oficiales conviene fijarse en el desarrollador, en las reseñas y en el número de descargas.

Cuando instales una app, dedica unos segundos a revisar los permisos que solicita. Tiene sentido que un navegador pida acceso al GPS, pero una simple app de notas no necesita geolocalización, cámara ni micrófono. Si algo chirría, mejor cancelar la instalación y buscar una alternativa más respetuosa.

El mismo criterio aplica a los enlaces y adjuntos que llegan por correo, SMS o mensajería: no abras archivos ni pulses en enlaces que no esperabas, especialmente si proceden de desconocidos o de direcciones raras. Los atacantes se apoyan en ingeniería social para que hagas clic donde no debes, y a partir de ahí intentan aprovechar vulnerabilidades para colar el spyware.

En redes Wi‑Fi públicas abiertas también hay que ir con cuidado. Siempre que sea posible, es preferible evitar conexiones sin cifrado para acceder al correo, a la banca o a servicios sensibles. Si no tienes más remedio que usarlas, un VPN de confianza ayuda a reducir los riesgos, aunque no sustituye a las demás medidas.

Refuerzo con software de seguridad móvil y actualizaciones

Aun siguiendo todas las recomendaciones anteriores, ningún usuario está completamente a salvo de nuevas amenazas o vulnerabilidades desconocidas. Por eso, el siguiente escalón en protección pasa por combinar el buen uso del móvil con herramientas de seguridad especializadas.

Una solución de seguridad móvil de calidad se encarga de analizar las aplicaciones al ser instaladas para comprobar que no contengan virus ni spyware. Además, sigue verificando las apps ya presentes a medida que se descubren nuevas amenazas, y bloquea páginas web peligrosas que puedan intentar descargar malware en tu dispositivo.

Estos productos suelen ofrecer también funciones extra, como escaneo de enlaces en mensajes de texto, protección frente a webs fraudulentas y opciones antirrobo que permiten localizar el teléfono, bloquearlo en remoto o incluso borrar todo su contenido en caso de pérdida o robo.

Existen versiones gratuitas, pero por lo general son menos completas y se actualizan con menor frecuencia. Una estrategia inteligente es aprovechar periodos de prueba de suites de seguridad reconocidas y valorar si merece la pena la versión de pago. Muchos fabricantes ofertan paquetes combinados que cubren móvil, tablet y ordenador en una sola licencia.

Junto a esto, mantener al día el software es absolutamente clave. Tener el navegador, el sistema operativo y las aplicaciones sin actualizar abre la puerta a que los atacantes exploten vulnerabilidades ya resueltas en versiones recientes. Lo ideal es activar las actualizaciones automáticas siempre que sea posible tanto en Android como en iOS.

Protección de la cuenta de Google y del ecosistema de servicios

En muchos móviles Android, la cuenta de Google es la llave maestra que da acceso a correo, copias de seguridad, fotos, contraseñas y más. Si alguien consigue entrar ahí, puede revisar tu vida digital con bastante detalle. Por eso, es fundamental darle un nivel de protección muy alto.

Google dispone de una función de Revisión de Seguridad que muestra el estado general de la cuenta y recomienda acciones. Utiliza iconos con signos de exclamación de diferentes colores: azul para simples consejos, amarillo para pasos importantes y rojo para avisos urgentes que requieren atención inmediata.

Si ves el indicador de acciones recomendadas, merece la pena completar el proceso: actualizar opciones de recuperación (email y teléfono de respaldo), revisar dispositivos recientes, comprobar alertas de inicio de sesión y habilitar la verificación en dos pasos si aún no la tienes activada.

Para personas especialmente expuestas a ataques dirigidos, como activistas o periodistas, Google ofrece el Programa de Protección Avanzada. Este programa se basa en el uso de llaves de seguridad físicas, bloquea el acceso de aplicaciones poco seguras y añade controles adicionales que complican mucho el robo de la cuenta mediante phishing.

Otro aspecto importante es gestionar las aplicaciones que tienen acceso a los datos de tu cuenta. Con el tiempo, se acumulan permisos concedidos a servicios que ya no utilizas. Revisarlos y revocar los accesos innecesarios reduce el riesgo de que una app comprometida pueda abusar de esa conexión.

Contraseñas únicas, gestores y limpieza de apps

Usar la misma clave para todo es como cerrar tu casa, tu coche y tu caja fuerte con la misma llave barata. Si un atacante consigue esa contraseña en un sitio, podrá probarla en tu correo, en tus redes y en tus servicios bancarios con altas probabilidades de éxito.

La solución pasa por crear contraseñas largas, únicas y difíciles de adivinar para cada cuenta importante. Como es prácticamente imposible recordarlas todas, un gestor de contraseñas fiable (como el integrado en el navegador o en la propia cuenta de Google, u otros gestores reconocidos) facilita la tarea generando y almacenando claves seguras.

Estos gestores incorporan además funciones de auditoría que permiten detectar contraseñas filtradas, reutilizadas o débiles. Revisar periódicamente ese informe ayuda a saber qué claves conviene cambiar con mayor urgencia. También conviene comprobar cómo ver las contraseñas almacenadas en el teléfono en caso de duda, por ejemplo para dispositivos Samsung (ver contraseñas guardadas en el móvil).

Para evitar caer en trampas de phishing, Chrome puede avisarte si escribes la contraseña de tu cuenta de Google en una web que no es realmente de Google. Esta alerta da una oportunidad de reaccionar rápido y cambiar la clave antes de que alguien abuse de ella. De nuevo, la verificación en dos pasos suma una capa adicional incluso cuando la contraseña ya se ha visto comprometida.

Por último, cuantos más programas y extensiones tengas instalados, más puertas potenciales de entrada existen. Es buena práctica hacer limpieza de apps que no usas en el móvil y de extensiones en el navegador, especialmente en dispositivos que manejan información sensible como credenciales de empresa o acceso a servicios financieros.

Cuidarse de mensajes, correos y páginas sospechosas

Buena parte de los ataques que terminan en spyware o robo de cuentas empiezan con un simple mensaje. Los delincuentes se hacen pasar por bancos, servicios conocidos o incluso por familiares para intentar que compartas datos o pulses en un enlace malicioso.

Como regla básica, no compartas nunca tus contraseñas ni códigos de verificación. Las grandes empresas, como Google o tu banco, no te pedirán estas claves por correo, SMS ni llamadas improvisadas. Si recibes una comunicación que te genera dudas, entra por tu cuenta en la web oficial en lugar de seguir el enlace del mensaje.

En el correo electrónico, merece la pena fijarse bien en la dirección real del remitente y en el enlace de los botones que te invitan a “verificar la cuenta” o “actualizar los datos”. En un ordenador puedes pasar el ratón por encima y ver la URL completa antes de hacer clic, lo que ayuda a detectar webs que imitan a las legítimas.

Navegadores como Chrome y servicios como el buscador de Google incorporan mecanismos para avisarte cuando intentas entrar en páginas con contenido sospechoso o conocidas por distribuir software no deseado. No conviene ignorar esas alertas, por mucho que la web parezca legítima a primera vista.

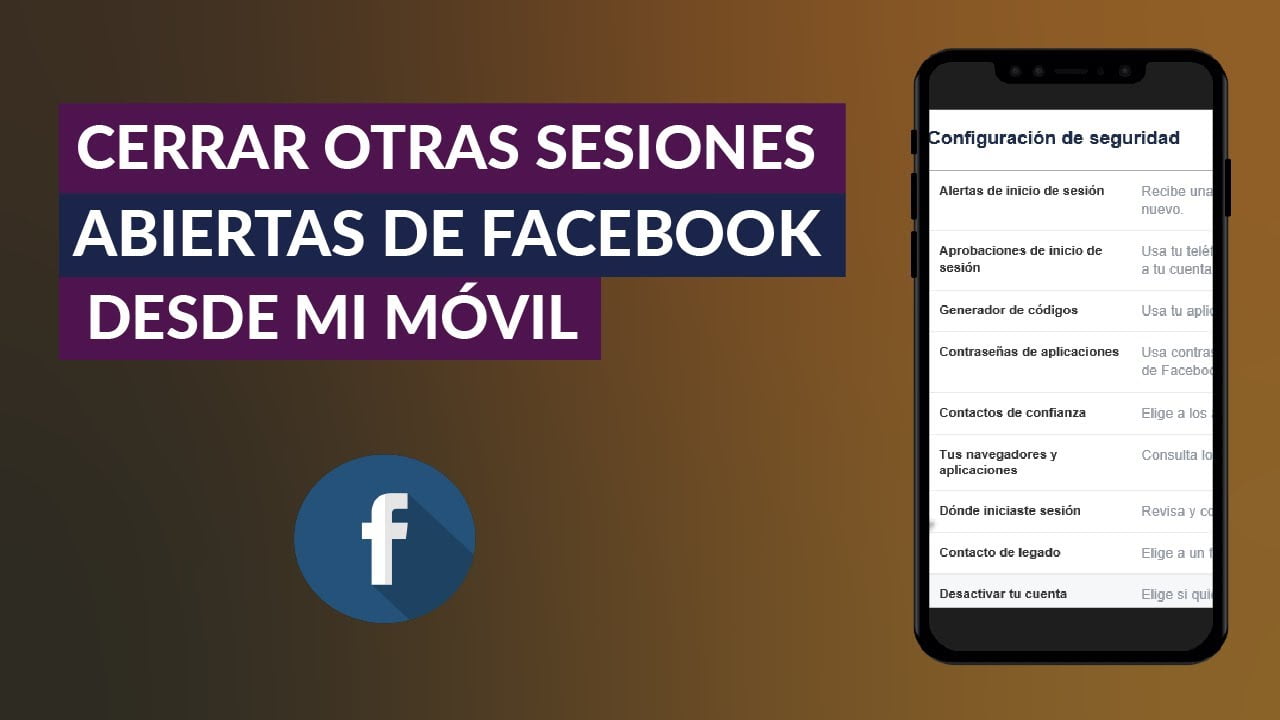

Si en algún momento detectas actividad extraña en una de tus cuentas —mensajes que no has enviado, accesos desde países que no reconoces, cambios de contraseña que no recuerdas—, lo más prudente es actuar de inmediato: cerrar sesiones, cambiar claves y revisar la configuración de seguridad. Cuanto antes cortes el acceso, menos margen tendrá el atacante para profundizar en el daño.

Todo este conjunto de medidas —bloqueo estricto, verificación en dos pasos, llaves de seguridad, PIN en la SIM, ajustes de bloqueo, software de seguridad, actualizaciones constantes y buenos hábitos frente a mensajes sospechosos— convierte el móvil en un objetivo mucho más difícil. No existe la protección perfecta, pero con estas barreras en marcha, pasas de ser un blanco fácil a una persona cuya información, identidad y dinero están considerablemente más a salvo.