- Los certificados de Secure Boot emitidos en 2011 empiezan a caducar en junio de 2026, afectando a la cadena de confianza del arranque seguro.

- Microsoft distribuye nuevos certificados de 2023 mediante Windows Update, pero algunos equipos requieren actualizar BIOS o UEFI del fabricante.

- Si no se renuevan los certificados, el PC seguirá arrancando, pero quedará en un estado de seguridad degradada y perderá futuras mitigaciones de Secure Boot.

- Es clave tener Secure Boot activado, Windows en una versión soportada y, en entornos corporativos, gestionar políticas y claves de registro específicas.

Durante los últimos años, el calendario de fin de vida de Windows 10 y la expansión de Windows 11 han ido de la mano de un cambio silencioso pero muy relevante: la caducidad de los certificados de Secure Boot emitidos en 2011. Mucha gente se ha preocupado por pasar cuanto antes a Windows 11 para seguir recibiendo parches de seguridad, pero hay otro factor clave que no se ve a simple vista y que afecta tanto a equipos domésticos como a empresas.

Ese factor es el conjunto de certificados que permiten que Secure Boot funcione y verifique que todo lo que se ejecuta al encender el PC es software legítimo. Esos certificados tienen fecha de caducidad: a partir de junio de 2026 empiezan a vencer los primeros, y si no se renuevan correctamente, el equipo puede quedar en un estado de “seguridad degradada”, donde seguirá arrancando, pero dejará de recibir algunas actualizaciones críticas relacionadas con el arranque y la protección frente a malware avanzado.

Qué es Secure Boot y por qué sus certificados caducan

Secure Boot, o Arranque seguro UEFI, es una función de seguridad integrada en el firmware moderno (UEFI) que se encarga de que, durante el inicio del sistema, solo se cargue código firmado y de confianza. En la práctica, esto significa que bloquea bootkits, rootkits y otros tipos de malware que intentan ejecutarse antes de que arranque Windows, cuando todavía no están activos el antivirus ni otras capas de protección.

Para saber qué puede ejecutar y qué no, Secure Boot utiliza varias bases de datos internas en el firmware UEFI: una lista de claves de fabricantes (KEK), una lista de firmas permitidas (db) y, en muchos casos, una lista de firmas prohibidas (dbx). Dentro de esas listas se incluyen los certificados de Microsoft que firman el gestor de arranque de Windows, componentes de seguridad y software de confianza que debe poder arrancar sin problemas.

Los certificados que se empezaron a usar con la llegada de UEFI y Secure Boot en torno a 2011 no eran eternos. Microsoft emitió varias autoridades de certificación (CA) para Secure Boot con una validez aproximada de 15 años. Esto implica que a partir de junio de 2026 comienzan a expirar los certificados de 2011, y hay más caducidades escalonadas hacia octubre de ese mismo año. Por eso, ahora toca mover ficha e implantar la nueva cadena de certificados de 2023.

Los primeros equipos con Secure Boot llegaron al mercado en torno a 2011-2012, de modo que los sistemas más antiguos son los que primero se verán afectados. Sin embargo, incluso ordenadores más recientes que sigan usando únicamente certificados antiguos acabarán en la misma situación si no reciben las actualizaciones adecuadas vía Windows Update o mediante una actualización de BIOS/UEFI proporcionada por el fabricante.

Fechas clave y qué expira exactamente en 2026

Microsoft y varios fabricantes importantes han publicado listas detalladas sobre qué certificados expiran y en qué fechas. Aunque los nombres técnicos son algo farragosos, merece la pena tenerlos localizados para entender qué está pasando entre bastidores.

Entre los certificados más relevantes que caducan se encuentran los anclajes de confianza de Secure Boot emitidos en 2011, usados para firmar tanto componentes de arranque de Windows como parte de la cadena de validación que el firmware UEFI utiliza para decidir si algo es de confianza. Dell, por ejemplo, ha detallado estas fechas de caducidad de forma muy clara en su documentación pública.

Algunos de los hitos que se manejan son, por ejemplo, 24 de junio de 2026 para la expiración de “Microsoft Corporation KEK CA 2011”, seguida del 27 de junio de 2026 para “Microsoft Corporation UEFI CA 2011” y otra fecha importante el 19 de octubre de 2026 para “Microsoft Windows Production PCA 2011”. A efectos prácticos, esto significa que el conjunto de claves que se venía usando desde principios de la década pasada va perdiendo validez progresivamente.

Aunque pueda sonar alarmante, los propios fabricantes insisten en que los equipos seguirán arrancando incluso si los certificados de 2011 caducan, siempre que ya se haya desplegado la nueva cadena de certificados 2023. El verdadero problema surge cuando el firmware o Windows no han podido instalar esos nuevos certificados: en ese caso, el sistema puede seguir funcionando, pero no será capaz de aplicar correctamente futuras actualizaciones de Secure Boot o del gestor de arranque, quedando con una protección inferior a la prevista.

Para reducir ese riesgo, Microsoft lleva tiempo distribuyendo mediante Windows Update el nuevo certificado “Windows UEFI CA 2023” y el resto de la cadena asociada. Del lado de los fabricantes, muchos han optado por una estrategia de “doble certificado”: equipos recientes se envían ya con certificados 2011 y 2023 a la vez, mientras que ciertos modelos en mantenimiento han recibido actualizaciones de BIOS/UEFI para incorporar también esta cadena nueva en la configuración de fábrica.

Impacto en Windows 10, Windows 11 y el fin de soporte

En paralelo a este cambio de certificados, el ecosistema de Microsoft ha vivido otro gran movimiento: el fin de soporte de Windows 10 y la consolidación de Windows 11. Windows 11 se lanzó en 2021 y al principio no terminó de cuajar entre muchos usuarios, pero con el anuncio del fin de vida de Windows 10 su cuota ha ido subiendo hasta superar claramente a la de su predecesor.

Actualmente, los datos de mercado sitúan a Windows 11 en torno al 63 % de cuota y a Windows 10 en torno al 35 %. Ese vuelco se ha acelerado desde que Microsoft confirmó que el soporte estándar de Windows 10 finaliza el 14 de octubre de 2025. A partir de ahí, solo las ediciones con licencias de LTSC o ESU (Extended Security Updates) continuarán recibiendo ciertos parches de seguridad, y el resto quedará fuera del circuito oficial de actualizaciones.

Esto tiene relación directa con los certificados de Secure Boot porque, según la propia documentación de Microsoft, las actualizaciones de la cadena de confianza solo se entregan a sistemas en versiones soportadas de Windows. Un Windows 10 que se quede “zombi”, sin actualizaciones tras 2025 y sin ESU, no recibirá los mismos parches de seguridad que un Windows 11 plenamente mantenido. En otras palabras, mantener el sistema operativo actualizado es tan importante como actualizar los certificados.

Para quien ya esté en Windows 11 y mantenga el sistema al día mediante Windows Update, el proceso es bastante transparente: las últimas acumulativas ya incluyen la lógica que permite escribir el certificado de 2023 en la base de datos de firmas (db) de Secure Boot. Aun así, la dependencia con el firmware del fabricante sigue siendo clave: si la BIOS/UEFI no está preparada o tiene políticas peculiares, la actualización puede quedarse a medias.

Qué pasa si los certificados Secure Boot caducan sin actualizarse

La gran duda de muchos usuarios y administradores es qué sucede exactamente si se llega a junio de 2026 sin haber renovado los certificados. Lo primero que hay que aclarar es que no hablamos de un apagón inmediato del PC ni de un bloqueo masivo al arrancar. En la mayoría de los casos, el ordenador seguirá encendiendo y Windows continuará funcionando.

Sin embargo, un equipo en el que los certificados de 2011 han caducado sin adoptar la cadena de 2023 puede caer en un estado que Microsoft denomina “seguridad degradada”. Esto significa que ciertas actualizaciones futuras del cargador de arranque, mitigaciones frente a vulnerabilidades del entorno de arranque o ajustes en la base de datos de firmas de Secure Boot pueden dejar de aplicarse correctamente, al no disponer de una raíz de confianza vigente.

Además, las vulnerabilidades relacionadas con el entorno de arranque inicial y con el bypass de BitLocker podrían no mitigarse como es debido. Recordemos que Secure Boot no solo protege el arranque puro de Windows, sino también la forma en que se valida la integridad de componentes clave antes de que el cifrado de disco o la política de arranque seguro hagan su trabajo.

Desde el punto de vista del día a día, acciones como navegar por Internet, usar aplicaciones de oficina o jugar seguirán funcionando con normalidad. No obstante, el equipo pasará a depender en mayor medida de capas de seguridad más superficiales (antivirus, navegadores actualizados, etc.) y perderá defensa en una zona especialmente delicada: el arranque previo al sistema operativo, donde los ataques son más sigilosos y difíciles de detectar.

En algunos casos puntuales, también se ha señalado la posibilidad de que ciertas aplicaciones muy sensibles o juegos con sistemas de protección específicos exijan que Secure Boot esté correctamente habilitado y actualizado. De hecho, ya hay títulos que solicitan el arranque seguro como requisito; si en el futuro ligan esa comprobación a la presencia de certificados actuales, un certificado caducado podría convertirse en un problema funcional además de un riesgo de seguridad.

Cómo comprueba Microsoft y los administradores si los certificados están al día

Microsoft ha publicado una guía bastante detallada, orientada sobre todo a administradores de TI, con formas de verificar el estado de la transición a los certificados 2023. La idea es que no haya que esperar a 2026 para descubrir sorpresas, sino que se puedan auditar los dispositivos con tiempo y planificar acciones correctoras.

En sistemas Windows modernos, es posible comprobar desde la propia máquina si el nuevo certificado “Windows UEFI CA 2023” está presente en la base de datos de firmas de Secure Boot. Una de las formas documentadas es ejecutar un comando en PowerShell con privilegios de administrador

Cuando la comprobación devuelve “True”, significa que el sistema ya está usando el nuevo certificado y, por tanto, está preparado para seguir recibiendo futuras actualizaciones relacionadas con el arranque seguro. Si devuelve “False”, la máquina sigue dependiendo únicamente de la cadena de 2011 y, salvo que reciba una actualización posterior, se verá afectada por la caducidad prevista para junio de 2026.

A un nivel más amplio, Microsoft propone revisar eventos específicos del registro de sucesos de Windows para monitorizar desplegues a gran escala. Por ejemplo, el ID de evento 1808 se asocia con una aplicación correcta de los certificados actualizados, mientras que el ID 1801 indica fallos en el proceso. También menciona valores de registro como UEFICA2023Status, que debería marcarse como “Actualizado” cuando todo ha ido bien, y la posible presencia de una clave UEFICA2023Error si hay algún problema pendiente.

Para administradores de infraestructuras grandes, este tipo de señales permiten automatizar informes y paneles de control, de forma que se pueda identificar qué equipos han completado correctamente la transición, cuáles necesitan una actualización de firmware y dónde conviene hacer intervenciones manuales antes de acercarse a las fechas críticas de 2026.

Actualización de certificados: Windows Update, BIOS y papel de los OEM

La actualización a la cadena de certificados de 2023 se apoya en dos pilares: por un lado, las actualizaciones de Windows que escriben las nuevas entradas en las variables activas de Secure Boot, y por otro, las actualizaciones de BIOS/UEFI de los fabricantes que incorporan esas nuevas claves en las bases de datos predeterminadas de fábrica.

Microsoft indica que la mayoría de los dispositivos personales con Windows recibirán automáticamente los nuevos certificados mediante las actualizaciones mensuales, siempre que tengan Windows Update habilitado y no estén en configuraciones extremadamente restringidas. Desde febrero de 2024, acumulativas como la KB5036210 ya incluyen el soporte para añadir “Windows UEFI CA 2023” a la base de datos de firmas permitidas (db) de Secure Boot.

Sin embargo, el propio fabricante de Windows avisa: algunos equipos necesitarán una actualización de firmware del OEM para que la transición sea completa. Esto es especialmente relevante para distinguir entre la base de datos activa (la que Windows modifica habitualmente) y la base de datos predeterminada de Secure Boot, que suele actualizarse al flashear la BIOS/UEFI o al restaurar las claves de fábrica.

Fabricantes como Dell han hablado de una “estrategia de doble certificado”, según la cual los equipos más recientes se envían ya con certificados 2011 y 2023 cargados en la configuración de fábrica, mientras que varios modelos anteriores han recibido actualizaciones de BIOS que añaden las claves de 2023 a las variables predeterminadas. Lenovo, en su documentación para PC comerciales, sigue un enfoque similar, combinando actualizaciones de BIOS con pasos adicionales para activar las nuevas entradas cuando no lo están por defecto.

HP también ha emitido avisos en los que explica que ha trabajado con Microsoft para preparar sus productos compatibles con Secure Boot para la nueva cadena de confianza y advierte de que la caducidad de los certificados puede impedir que el sistema reciba determinadas actualizaciones de seguridad relacionadas con Secure Boot y el administrador de arranque de Windows, incrementando la exposición a ataques tipo bootkit.

Particularidades en placas base y equipos DIY

Los entornos domésticos de gama alta y las placas base para gaming presentan algunas particularidades que pueden complicar un poco la transición. En estos sistemas, el usuario suele tener más acceso a las opciones de firmware, incluyendo menús avanzados como la gestión de claves de Secure Boot o el “Modo de llave experta”.

ASUS es uno de los fabricantes de consumo que ha publicado una guía muy paso a paso sobre cómo verificar que el firmware contiene las nuevas entradas de 2023 en las listas KEK y db. Entre otras cosas, indica cómo navegar hasta el apartado de gestión de claves UEFI Secure Boot y comprobar que en KEK aparece “Microsoft Corporation KEK 2K CA 2023”, y que en la base de datos de firmas permitidas (db) se encuentra “Windows UEFI CA 2023” junto con otros certificados recientes de Microsoft.

Si tras actualizar la BIOS esas entradas no aparecen, algunas guías de los propios fabricantes recomiendan realizar acciones como “instalar claves de arranque seguro predeterminadas” o “restaurar claves de fábrica” desde el menú de Secure Boot. Estas opciones suelen repoblar las bases de datos activas a partir del almacén predeterminado que se actualiza cuando se flashea una BIOS con soporte para los certificados de 2023.

Otro aspecto a considerar es que determinadas acciones de firmware, como activar ese “Modo de llave experta” o resetear ciertas configuraciones internas, pueden eliminar las variables activas inyectadas por Windows Update si la base de datos predeterminada no se ha actualizado con las claves de 2023. El resultado es que el sistema parece estar “bien” a ojos del usuario, pero en realidad ha vuelto a depender solo de certificados que ya tienen fecha de caducidad cercana.

Estado de Secure Boot, BitLocker y posibles problemas tras la actualización

Otro frente que hay que tener controlado es la interacción entre Secure Boot, BitLocker y las actualizaciones de firmware. Cambiar claves de arranque, actualizar BIOS o modificar parámetros de seguridad puede provocar que BitLocker interprete que se ha producido una alteración sospechosa en el entorno de arranque y solicite la clave de recuperación.

Fabricantes como LG explican que, en la mayoría de sus PC, la actualización del certificado de Secure Boot se completa sola mediante Windows Update y el usuario no tiene que hacer nada. No obstante, avisan de que, si tras una actualización el equipo no arranca con normalidad o aparece la pantalla de recuperación de BitLocker, se pueden plantear dos vías: introducir la clave de recuperación o desactivar temporalmente el arranque seguro desde la BIOS para poder acceder al sistema.

Si aparece la pantalla de BitLocker pidiendo la clave de recuperación, lo correcto es localizar esa clave en la cuenta de Microsoft asociada al dispositivo (u otro método de copia de seguridad) y utilizarla para desbloquear el disco. BitLocker es una función que cifra la unidad de sistema; cambios en el TPM, reseteos de seguridad de la BIOS o sustitución de placa base pueden hacer que el sistema exija esa clave.

LG y otros fabricantes recuerdan que, si la pantalla de recuperación de BitLocker sigue apareciendo tras reiniciar, es buena idea restablecer los valores predeterminados de la BIOS (por ejemplo, con la tecla F9 para cargar los valores por defecto y F10 para guardar) y, solo en último caso, valorar desactivar temporalmente Secure Boot mientras se termina de estabilizar la configuración y se confirma que el nuevo certificado está presente.

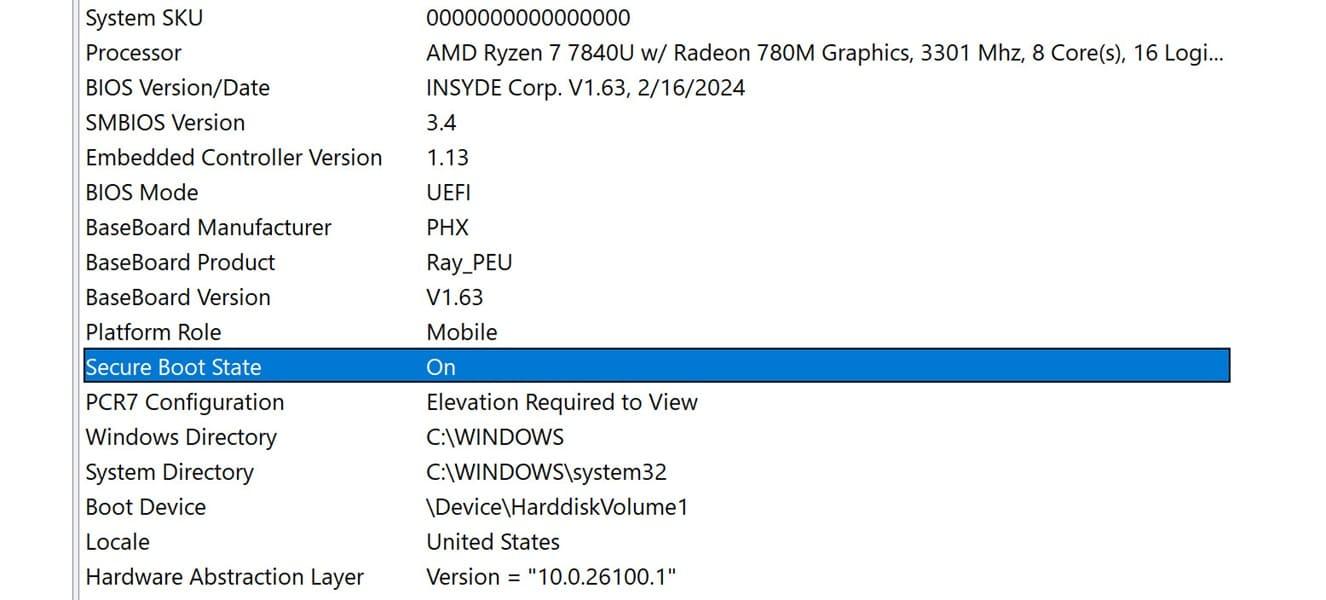

En cuanto al propio estado de Secure Boot, Windows permite comprobar si está activado o desactivado desde la herramienta de información del sistema (msinfo32). Basta con abrir el cuadro Ejecutar (Windows + R), escribir “msinfo32” y fijarse en el campo “Estado de arranque seguro”. Si figura como Activado, el equipo está utilizando la función; si aparece como Desactivado, habrá que entrar en la BIOS/UEFI y habilitarla para que las actualizaciones de certificados se apliquen adecuadamente.

Entornos corporativos, Intune y claves de registro especiales

En empresas y organizaciones con flotas grandes de dispositivos, el panorama es algo distinto al doméstico porque las actualizaciones suelen estar gestionadas de forma centralizada (por ejemplo, con Intune, WSUS u otras soluciones de administración). Microsoft ha aclarado que, en entornos bien configurados, la mayoría de dispositivos recibirán los nuevos certificados de Secure Boot sin intervención manual, siempre que se cumplan ciertos requisitos.

Uno de esos requisitos es que el nivel de datos de diagnóstico de Windows esté al menos en “Requerido”, lo que permite a Microsoft gestionar algunas configuraciones de seguridad de forma más proactiva. En esas condiciones, el propio Windows Update debería entregar y configurar los certificados necesarios antes de que se alcance la fecha de caducidad de 2026.

No obstante, la documentación técnica de Microsoft también hace referencia a una clave de registro específica para gestionar la renovación automática de certificados Secure Boot en dispositivos con actualizaciones controladas por TI. Se trata de la clave MicrosoftUpdateManagedOptIn, situada en la ruta de registro correspondiente al control de Secure Boot dentro de CurrentControlSet.

Según una de las notas de soporte más recientes, esa clave debe establecerse con valor 1 para indicar que el dispositivo está opt-in para que Microsoft gestione la actualización del certificado incluso cuando las actualizaciones están controladas de forma corporativa. En algunos artículos previos se mencionaban otros valores o entradas (como AvailableUpdates con un valor concreto), pero la guía actualizada aclara la forma recomendada de configurar el escenario IT-managed.

Para administradores que gestionan dispositivos con Intune, surgen preguntas lógicas: si ya se cumplen las condiciones de telemetría y las actualizaciones se distribuyen correctamente, ¿es necesario crear manualmente esa clave o se aplicará sola? Microsoft apunta a que, en muchos casos, Windows Update se encargará de ajustar la configuración cuando los datos de diagnóstico y la política de actualizaciones sean compatibles, pero ante la duda, varios equipos de TI prefieren desplegar explícitamente esa clave mediante políticas, para no descubrir a última hora que faltaba un pequeño detalle.

Qué deben hacer usuarios domésticos y profesionales antes de 2026

Para el usuario medio con un PC relativamente moderno, la receta es bastante sencilla: mantener Windows 11 actualizado, asegurarse de que Secure Boot está activado y aplicar las actualizaciones de BIOS disponibles desde la web del fabricante. Con eso, en la mayoría de casos, el nuevo certificado de 2023 quedará instalado automáticamente y el cambio será totalmente transparente.

Quienes sigan en Windows 10 deberían revisar si su edición recibirá actualizaciones de seguridad extendidas (ESU) o si tienen una versión LTSC. Si el sistema va a quedarse sin soporte tras 2025 y no se plantea una migración, es muy probable que las protecciones a nivel de Secure Boot también se vayan quedando atrás respecto a las de un sistema en soporte. Migrar a una plataforma soportada (Windows 11 o, en su caso, una distribución Linux que aproveche Secure Boot adecuadamente) es una pieza más del mismo puzzle.

En entornos profesionales, además de todo lo anterior, merece la pena elaborar un inventario de dispositivos, modelos y versiones de firmware para identificar qué equipos ya han recibido BIOS con soporte para certificados 2023, cuáles dependen únicamente de actualizaciones de Windows y qué parque puede considerarse “de riesgo” si no hay actualizaciones de firmware previstas.

También es recomendable que los equipos de seguridad y de infraestructura coordinen copias de seguridad de claves de recuperación de BitLocker antes de acometer cambios masivos de firmware, así como monitorizar mediante registros de eventos y herramientas de gestión la correcta aplicación de las nuevas claves de Secure Boot. De esa forma, cualquier error (por ejemplo, un ID de evento indicando fallo al aplicar el certificado) puede detectarse con margen para actuar.

Con todo esto sobre la mesa, se entiende mejor que la caducidad de los certificados Secure Boot en 2026 no es un apocalipsis inmediato, pero sí una cuenta atrás silenciosa que conviene tener controlada. Quien mantenga su sistema operativo actualizado, tenga Secure Boot activado, aplique el firmware recomendado por el fabricante y, en entornos gestionados, configure debidamente las políticas y claves de registro que Microsoft indica, tendrá el camino prácticamente hecho; quienes ignoren el tema pueden encontrarse dentro de unos años con equipos que arrancan, pero que han perdido una parte esencial de su escudo frente a amenazas de bajo nivel.