- La seguridad basada en virtualización (VBS) mejora la protección del sistema pero puede reducir el rendimiento, sobre todo en juegos.

- Windows permite desactivar VBS desde varias rutas: configuración, bcdedit, registro, directivas de grupo y características opcionales.

- En equipos gestionados por políticas corporativas, la desactivación puede estar bloqueada por App Control for Business u otras reglas de integridad de código.

- Deshabilitar VBS implica perder una capa importante de seguridad, por lo que debe hacerse solo cuando el uso y el contexto lo justifiquen.

La llegada de Windows 10 y, sobre todo, de Windows 11 ha cambiado por completo la forma en la que el sistema operativo gestiona la seguridad. Una de las piezas clave de ese cambio es VBS, la seguridad basada en virtualización, que utiliza las capacidades de virtualización de la CPU para aislar partes críticas del sistema en un entorno protegido.

El problema es que toda esa seguridad extra no sale gratis: consume recursos. En equipos modernos el impacto puede rondar un 5% de rendimiento, pero en procesadores algo más antiguos no es raro ver caídas que se acercan al 20‑30%, especialmente en juegos o tareas muy dependientes de la CPU. Por eso, muchos usuarios quieren saber cómo desactivar VBS en Windows para rascar unos cuantos FPS extra o poder usar otros hipervisores y emuladores.

Qué es VBS y qué relación tiene con HVCI, Hyper‑V y TPM

VBS son las siglas de “Virtualization Based Security” o Seguridad Basada en Virtualización. Es una tecnología presente en Windows 10, Windows 11 y versiones de servidor como Windows Server 2016 en adelante. Su idea es sencilla: usar la misma virtualización por hardware que sirve para ejecutar máquinas virtuales, pero para crear un entorno de memoria aislado donde se ejecutan componentes delicados del sistema.

Ese entorno aislado se denomina Virtual Secure Mode (VSM). Funciona con un nivel de privilegio aún mayor que el del propio núcleo de Windows, de forma que ni siquiera procesos con permisos de administrador o código malicioso que se haga pasar por un controlador del sistema puedan acceder a él. Parte de las funciones de seguridad del sistema operativo se “mueven” a ese VSM.

Sobre VBS se apoya HVCI (Hypervisor‑Enforced Code Integrity), la integridad de código reforzada por el hipervisor. Lo que hace HVCI es comprobar, usando ese entorno seguro, que los controladores y el código que pretenden ejecutarse en el kernel son legítimos y no han sido manipulados. Si algo huele a sospechoso, se carga ahí, en la zona aislada, y se bloquea sin que toque al resto del sistema.

Para que todo esto funcione, Windows usa varias piezas de hardware y software: las extensiones de virtualización de la CPU (Intel VT‑x, AMD‑V), el módulo de plataforma segura TPM 2.0 para almacenar credenciales y claves, y el hipervisor de Microsoft (el mismo pilar tecnológico de Hyper‑V).

En términos prácticos esto significa que cuando VBS está activo, el hipervisor de Windows se pone en marcha, y eso tiene dos consecuencias claras: parte de la potencia de la CPU se dedica a mantener ese entorno virtual seguro, y por otro lado puede bloquear o interferir con otros hipervisores o emuladores que necesitan acceso directo a la virtualización de hardware.

Impacto de VBS en el rendimiento y cuándo conviene desactivarlo

Microsoft ha empujado muy fuerte VBS y HVCI en entornos corporativos y en equipos nuevos con Windows 11. De hecho, recomienda a los fabricantes que vendan los ordenadores con VBS activado de serie, y en muchos PCs recién comprados aparece ya funcionando sin que el usuario toque nada.

Desde el punto de vista de la seguridad, esto es una muy buena noticia, porque se tapan agujeros clásicos como los controladores maliciosos que se cuelan con privilegios elevados. VBS y HVCI ayudan, por ejemplo, a que aplicaciones fraudulentas no puedan hacerse pasar fácilmente por drivers legítimos para colarse en el kernel.

La cara B es que todo ese refuerzo de seguridad tiene un coste de rendimiento. En hardware relativamente reciente la penalización suele situarse en torno al 5% en tareas de CPU, pero cuanto más viejos son los procesadores, peor sientan estas capas extra: hay pruebas en las que CPUs como los AMD Ryzen 1000 o Intel Core de 10ª generación y anteriores llegan a perder en determinados juegos un porcentaje que puede rozar el 25‑30% de FPS.

Los títulos que más sufren son aquellos donde la carga sobre el procesador es especialmente alta, por ejemplo juegos de estrategia pesada como Civilizations o la saga Total War, que tienden a ser muy dependientes de un buen rendimiento en el primer núcleo de la CPU. Como VBS funciona precisamente a muy bajo nivel y afecta a ese hilo, el impacto se nota más.

¿Deberías desactivarlo entonces? Si trabajas con datos sensibles, entornos corporativos, información de clientes o proyectos que exigen una seguridad sólida, lo razonable es dejar VBS encendido. En algunos sectores, de hecho, apagarlo podría suponer incumplir normativas o asumir riesgos legales. Por el contrario, si tu PC es básicamente para jugar, para uso doméstico normal o para tareas donde prima el rendimiento, puede tener sentido desactivar VBS y recuperar esos recursos, siempre que seas consciente de la pérdida de protección.

Cómo saber si VBS está activado en tu Windows

Antes de tocar nada conviene comprobar si realmente VBS está activo en tu sistema. En instalaciones limpias de Windows 11 en equipos compatibles lo normal es que venga encendido; si actualizaste desde Windows 10 es bastante más probable que siga deshabilitado.

Tienes dos formas muy claras de verlo, usando herramientas integradas en el sistema, y es buena idea consultarlas ambas porque, en ocasiones, una puede no reflejar toda la película si hay políticas de por medio.

Método rápido con Información del sistema (msinfo32): escribe “información del sistema” en el buscador de la barra de tareas y abre la aplicación del mismo nombre. En el panel derecho, desplázate hacia abajo hasta encontrar la línea “Seguridad basada en virtualización”. Ahí verás si está Ejecutándose, Deshabilitada o No habilitada.

Si en msinfo32 aparece como Ejecutándose o similar, es que VBS está funcionando; si ves “No habilitado” o “Desactivado”, entonces el sistema no está usando esa tecnología y no deberías notar su impacto ni tener problemas por ese lado con otros hipervisores.

También puedes usar el comando systeminfo: abre el Símbolo del sistema o PowerShell como administrador y ejecuta systeminfo. Entre los datos que aparecen, busca las líneas relacionadas con Virtualization-based Security y el estado del hipervisor. Verás mensajes del estilo: “VBS: Status: Running” y “App Control for Business policy: Enforced” si está todo en marcha.

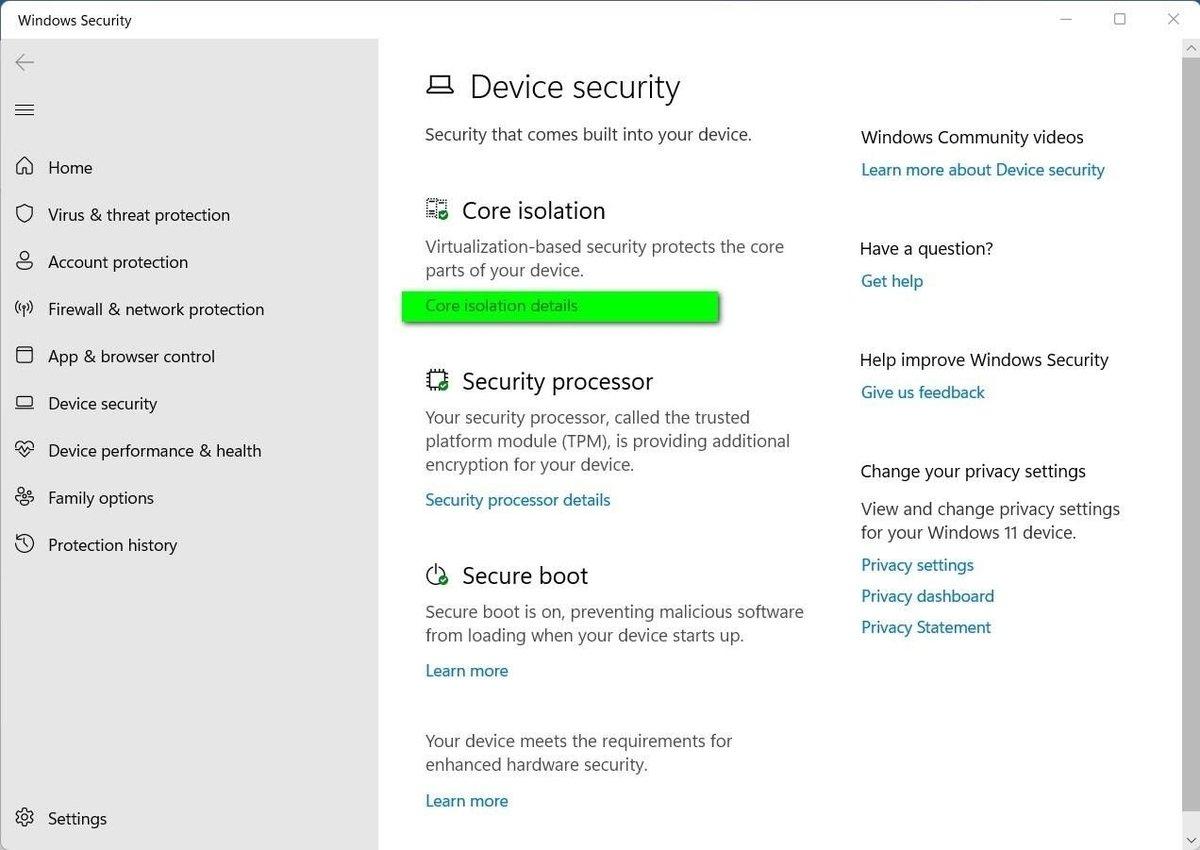

Desactivar VBS desde la configuración de Windows (Aislamiento del núcleo)

La forma “amable” y pensada para el usuario medio de desactivar VBS pasa por la app de Seguridad de Windows, en el mismo sitio donde se gestionan el antivirus y otras protecciones del dispositivo.

Estos son los pasos generales en Windows 10 y Windows 11 (los textos pueden variar un poco según la versión, pero la ruta es básicamente la misma y las opciones se llaman parecido):

- Abre Seguridad de Windows desde el menú Inicio buscando ese nombre.

- En el panel izquierdo, entra en Seguridad del dispositivo.

- Dentro, busca el apartado Aislamiento del núcleo y pulsa en Detalles de aislamiento del núcleo o similar.

- Desactiva la opción Integridad de memoria (a veces aparece como Memory Integrity o HVCI).

- Reinicia el equipo cuando te lo pida para que el cambio se aplique realmente.

Desactivar la integridad de memoria suele ser suficiente para que el sistema deje de usar el componente más agresivo de VBS y libere recursos, además de resolver incompatibilidades con algunos emuladores, juegos o drivers antiguos. Tras el reinicio, revisa msinfo32 de nuevo: en muchos casos la línea de seguridad basada en virtualización pasará a mostrar que no está en ejecución.

Ahora bien, en determinados PCs, sobre todo los que vienen preconfigurados para empresa o gaming pero gestionados con políticas, esto no basta. Puedes encontrarte con que, aunque la Integridad de memoria aparezca en desactivado, msinfo32 te siga diciendo que VBS continúa ejecutándose y que hay una política de App Control for Business aplicada.

Usar bcdedit para apagar el hipervisor de Windows

Si quieres ir un paso más allá y forzar que el hipervisor de Microsoft no se cargue en el arranque, puedes hacerlo con el comando bcdedit, que sirve para modificar la configuración de arranque del sistema (el BCD de Windows).

El procedimiento base es sencillo, pero hay que ejecutar la consola con permisos de administrador. Si no, el comando no tendrá efecto y parecerá que “no hace nada”.

- Busca cmd en el menú Inicio.

- Haz clic derecho sobre Símbolo del sistema y escoge Ejecutar como administrador.

- En la ventana que se abre, escribe o pega:

bcdedit /set hypervisorlaunchtype off - Pulsa Intro y, si el comando se ejecuta bien, reinicia el ordenador.

Esto indica a Windows que no lance su hipervisor al arrancar, lo que en principio desactiva VBS y todo lo que se apoya en él. Para volver al comportamiento original, se usaría bcdedit /set hypervisorlaunchtype auto o on, según el escenario.

Puedes hacer lo mismo desde PowerShell, abriéndolo igualmente como administrador y lanzando el mismo comando. PowerShell y CMD comparten esta utilidad, así que el efecto es idéntico.

Aun así, hay usuarios que, incluso tras ejecutar bcdedit y desactivar integridad de memoria, ven que VBS sigue apareciendo como activo en systeminfo o msinfo32. Cuando ocurre esto, casi siempre hay políticas adicionales o características del sistema que siguen manteniendo cierta funcionalidad de seguridad basada en virtualización.

Desactivar VBS desde el Registro de Windows

Para quienes prefieren ir al grano en el Registro, también existe un valor directo relacionado con VBS. Es una opción más avanzada y conviene ir con cuidado, pero puede servir para rematar la faena cuando los métodos anteriores no terminan de deshabilitarlo.

Antes de tocar nada en el Registro, es muy recomendable hacer una copia de seguridad. Desde el propio Editor del Registro, en el menú Archivo > Exportar, puedes guardar el estado actual y luego recuperarlo con Archivo > Importar si algo sale mal y Windows se comporta de forma extraña.

La clave clave está en la ruta: HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard. Dentro de ella encontrarás, entre otros, el valor EnableVirtualizationBasedSecurity, que determina si VBS está habilitado o no.

- Abre el Editor del Registro buscando regedit en el menú Inicio.

- Navega hasta

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard. - En el panel derecho, localiza EnableVirtualizationBasedSecurity y haz doble clic.

- Cambia el valor de 1 a 0.

- Acepta, cierra el Editor del Registro y reinicia el equipo.

Con este cambio le estás diciendo al sistema que no permita que VBS se active, incluso aunque el hardware lo soporte y otras configuraciones lo intenten empujar. Tras el reinicio, vuelve a comprobar en msinfo32 o con systeminfo si la seguridad basada en virtualización ya aparece como desactivada.

Además de esa clave principal, existen otros valores y rutas de registro relacionados con Device Guard, Hyper‑V y la integridad de código que a veces impiden terminar de apagar VBS en equipos “tozudos”; por ejemplo:

HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\Scenarios\HypervisorEnforcedCodeIntegrity\EnabledHKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\CI\Policy\EnabledHKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\DeviceGuard\RequirePlatformSecurityFeaturesHKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\Lsa\LsaCfgFlagsHKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\DeviceGuard\HVCIMATRequired

Tocar estos valores puede desactivar otros escenarios de seguridad como Credential Guard o ciertas políticas de integridad de código, pero también reduce mucho el nivel de protección del sistema, así que hay que saber bien qué se está haciendo y tener claro el porqué.

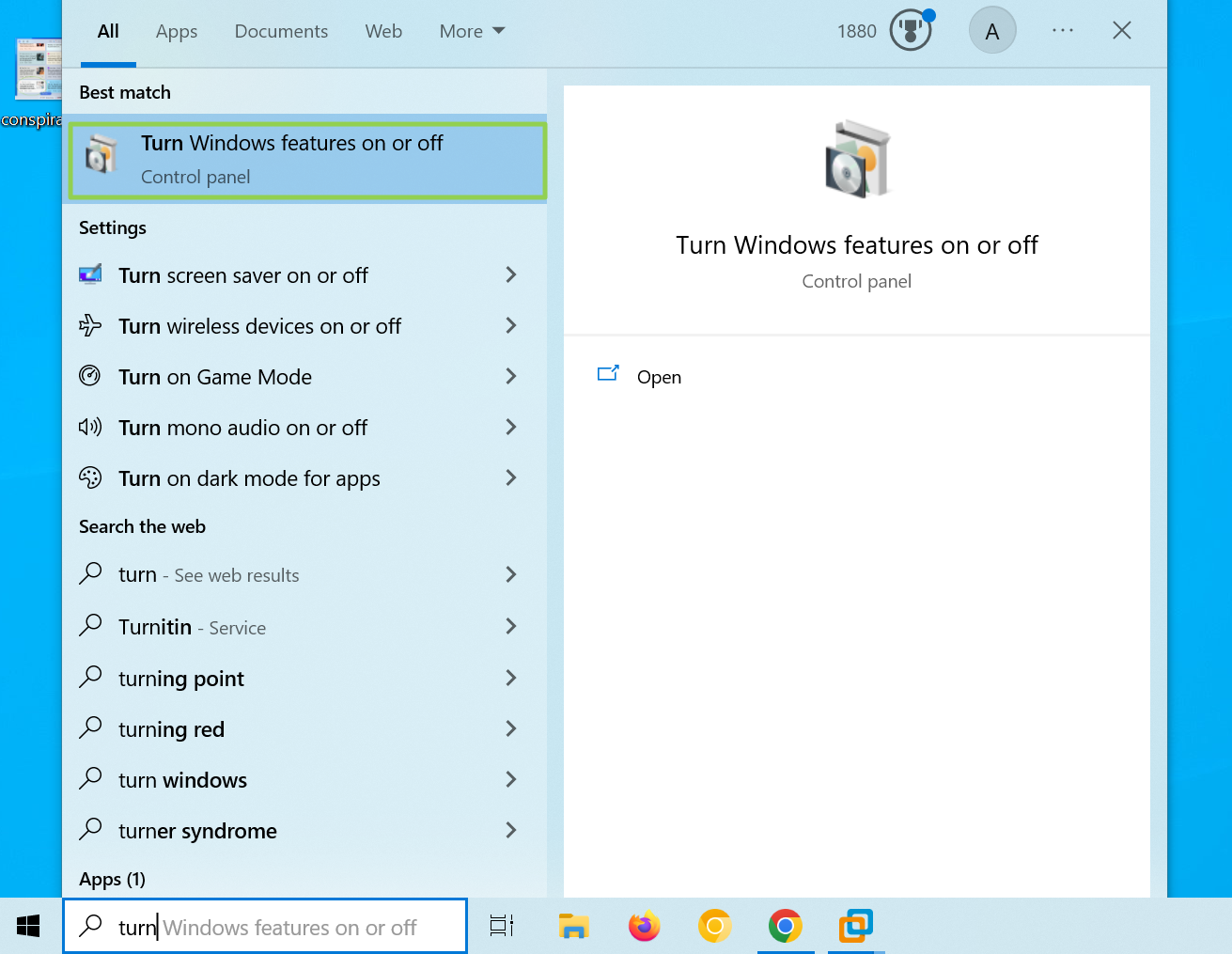

Quitar características opcionales relacionadas con Hyper‑V y virtualización

Otra estrategia es desinstalar o desactivar las funciones opcionales de Windows que tiran del hipervisor. Aunque VBS pueda funcionar incluso sin que tengas Hyper‑V “visible”, sí que hay componentes que ayudan a que se active o que pueden generar conflictos con otros software de virtualización.

Desde el panel clásico de “Activar o desactivar características de Windows” puedes revisar varias casillas relacionadas con Hyper‑V, la Plataforma de máquina virtual o el subsistema de Windows para Linux (WSL), entre otros.

Si prefieres usar comandos, tienes varias opciones con DISM y PowerShell para deshabilitar funciones de una tacada:

dism /online /Disable-Feature /FeatureName:HypervisorPlatform /NoRestartdism /online /Disable-Feature /FeatureName:VirtualMachinePlatform /NoRestartdism /online /Disable-Feature /FeatureName:Microsoft-Hyper-V-All /NoRestartDisable-WindowsOptionalFeature -Online -FeatureName Windows-Subsystem-Linux -NoRestart -ErrorAction SilentlyContinueDisable-WindowsOptionalFeature -Online -FeatureName Containers -NoRestart -ErrorAction SilentlyContinueDisable-WindowsOptionalFeature -Online -FeatureName Windows-Sandbox -NoRestart -ErrorAction SilentlyContinue

Después de ejecutar estos comandos, conviene reiniciar el equipo, comprobar si ya no se carga el hipervisor y verificar de nuevo en systeminfo y msinfo32 el estado de VBS. En muchos casos, al combinar esto con la desactivación de integridad de memoria y los cambios en bcdedit, el sistema queda libre de la virtualización de seguridad.

Directivas de grupo y políticas corporativas que fuerzan VBS

En entornos más avanzados, sobre todo cuando el equipo forma parte de un dominio o viene de fábrica con una configuración empresarial, VBS puede estar forzado por directivas de grupo. En esos casos, aunque cambies opciones a nivel local, las políticas se vuelven a aplicar y VBS se reactiva o nunca llega a apagarse del todo.

El primer sitio a revisar es el Editor de directivas de grupo local (gpedit.msc), disponible en Windows Pro y superiores. Ahí se controlan muchas opciones de Device Guard y de App Control for Business.

- Abre gpedit.msc desde Ejecutar (Win + R) o el menú Inicio.

- Navega hasta Configuración del equipo > Plantillas administrativas > Sistema > Device Guard.

- Localiza la directiva “Activar la seguridad basada en la virtualización” y establécela en Deshabilitada.

- Aplica los cambios y reinicia el ordenador.

Si tu PC está unido a un dominio o gestionado por una organización, es posible que estas directivas se “sobrescriban” desde el servidor y que el cambio local dure solo hasta que se actualicen las políticas. En ese caso, poco puedes hacer sin intervención del administrador del sistema.

Un síntoma típico de que esto ocurre es ver, en systeminfo, mensajes como “App Control for Business policy: Enforced”, lo que indica que existe una política de control de aplicaciones aplicada (a menudo mediante archivos de política de integridad de código, CIPolicies).

Algunos usuarios extremos han intentado borrar o sustituir archivos de política como “C:\Windows\System32\CodeIntegrity\VbsSiPolicy.p7b” o eliminar políticas activas en “C:\Windows\System32\CodeIntegrity\CIPolicies\Active” e incluso en la partición EFI. Eso puede hacer que el sistema deje de arrancar, así que no es un camino recomendable salvo que sepas exactamente qué estás haciendo y tengas copias de seguridad y medios de recuperación.

Relación entre VBS, TPM 2.0, UEFI y juegos como VALORANT

El refuerzo de seguridad que trae VBS va muy ligado a otros requisitos como el arranque en modo UEFI y la presencia de TPM 2.0. De hecho, son los mismos elementos que Windows 11 exige como mínimos para poder instalarse oficialmente.

Algunos juegos con sistemas antitrampas agresivos, como VALORANT, han añadido más leña al fuego. Exigen TPM 2.0 y arranque seguro para su modo más estricto en Windows 11, y muestran avisos del estilo VAN9005 avisando de que el juego dejará de funcionar en esa máquina a partir de cierta fecha si no se habilitan esas características.

En ese contexto, Riot ofrece dos caminos: si tu PC soporta UEFI y TPM 2.0, la recomendación es activarlos desde la BIOS/UEFI, seguir la guía para habilitar la virtualización y seguir jugando con VBS habilitado. Si, en cambio, tu hardware no puede con ello, plantean la opción de desactivar VBS en Windows 10 para seguir usando el juego, a costa de renunciar a esa capa de seguridad.

Para comprobar la compatibilidad con UEFI y TPM 2.0 hay que entrar en la BIOS/UEFI de la placa base, revisar el modo de arranque (Legacy vs UEFI) y las opciones de fTPM (en AMD) o PTT (en Intel). Los fabricantes suelen ofrecer guías específicas, porque cada interfaz cambia de un modelo a otro.

Si no tienes opción de habilitar UEFI y TPM, pero sí puedes jugar con la configuración de VBS, los mismos pasos de desactivación que hemos visto (bcdedit, aislamiento del núcleo, etc.) son los que permiten que juegos como VALORANT funcionen en Windows 10 sin esa capa de seguridad basada en virtualización. En Windows 11 la cosa es más estricta, sobre todo si el juego insiste en disponer de toda la cadena de arranque segura.

Problemas típicos al desactivar VBS y qué tener en cuenta

No todos los equipos reaccionan igual cuando intentas apagar VBS. Hay casos relativamente sencillos, donde con desactivar Integridad de memoria y lanzar un bcdedit /set hypervisorlaunchtype off es suficiente. Y hay escenarios mucho más puñeteros, especialmente con PCs nuevos “pensados para empresa” o configuraciones con App Control for Business forzado.

En estas configuraciones avanzadas pueden confluir varios elementos que mantienen activo VBS: directivas de grupo, valores de registro en Device Guard y CI, archivos de política de integridad (CIPolicies), requisitos de arranque seguro, etc. Quitar solo una pieza a veces no sirve, porque el resto obliga a que el hipervisor se vuelva a cargar.

Hay que tener especial cuidado con las “soluciones mágicas” que circulan por foros o incluso algunas respuestas automatizadas que recomiendan eliminar archivos críticos como VbsSiPolicy.p7b o tocar configuraciones delicadas del arranque seguro sin control. Hay reportes de usuarios que, tras borrar o sustituir a la ligera esos ficheros, han terminado con un Windows que directamente no arranca.

Si tu objetivo es simplemente ganar algo de rendimiento en juegos o poder usar un emulador que choca con Hyper‑V, lo prudente es quedarte en los métodos “oficiales”: configuración del sistema, bcdedit, registro básico y, como mucho, la desinstalación de características opcionales que no necesitas. Solo si sabes muy bien lo que haces, y preferiblemente en un equipo que no te juegue la vida, tiene sentido ir más allá.

En cualquier caso, conviene recordar que al desactivar VBS estás derribando una barrera importante que Microsoft ha colocado para protegerte de código malicioso. Si sueles instalar software de fuentes dudosas, participar en partidas online con juegos proclives a vulnerabilidades o manejar información que no quieres ver comprometida, tal vez no te compense el pequeño plus de rendimiento que puedas rascar.

Con todo esto sobre la mesa, la decisión de desactivar VBS en Windows debería basarse en el uso real que das al PC: si es tu herramienta de trabajo en un entorno sensible, mejor mantener la seguridad por encima de unos cuantos FPS; si lo utilizas casi exclusivamente para jugar y no te mueves en escenarios de alto riesgo, deshabilitar VBS con las técnicas explicadas puede ayudarte a exprimir un poco más tu hardware sin sorpresas, siempre y cuando respetes los límites y no te aventures con cambios radicales que puedan dejar el sistema inservible.