La seguridad en las redes de informática es una cuestión fundamental para garantizar la protección de los datos y la privacidad de los usuarios. En este sentido, la detección de intrusos es una de las principales preocupaciones de los administradores de redes, ya que la presencia de un intruso puede comprometer la integridad de la red y la información que circula por ella. En este artículo se explicará cómo se detectan intrusos en una red de informática y las medidas que se pueden tomar para prevenir su presencia en la red.

El sistema de detección de intrusos: ¿Cómo protege tu seguridad?

El sistema de detección de intrusos es una herramienta vital para proteger la seguridad de una red de informática. Su función principal es detectar cualquier actividad sospechosa o malintencionada que pueda representar una amenaza para la red.

El sistema de detección de intrusos puede identificar diferentes tipos de amenazas, como virus, malware, ataques de phishing y ataques de hackers. Para lograr esto, utiliza una variedad de técnicas, como la monitorización de tráfico de red, el análisis de paquetes y la detección de patrones de comportamiento inusual.

Una vez que se detecta una amenaza, el sistema de detección de intrusos puede tomar medidas para proteger la red. Estas medidas pueden incluir la notificación de los administradores de la red, la desconexión del dispositivo infectado y la eliminación del malware o virus.

Un sistema de detección de intrusos efectivo puede ser muy útil para proteger la seguridad de una red de informática. Sin embargo, es importante recordar que ningún sistema es perfecto, y siempre es necesario tomar medidas adicionales para garantizar la seguridad de la red.

Al detectar y responder a las amenazas de manera efectiva, puede ayudar a prevenir el robo de datos, la interrupción del servicio y otros riesgos para la seguridad de la red.

Identificando intrusiones en su red: ¿Cómo mantener la seguridad de su sistema?

¿Cómo se detectan intrusos en una red de informática? La seguridad de su sistema es de vital importancia para su empresa. Mantenerse alerta y preparado para identificar intrusiones en su red es la mejor manera de garantizar que su información confidencial no sea comprometida.

Existen diversas formas de detectar intrusos en su red:

1. Analizar los registros de actividad: los registros de actividad pueden indicar si alguien ha intentado o ha tenido acceso no autorizado a su red. Es importante revisar periódicamente estos registros para detectar cualquier actividad sospechosa.

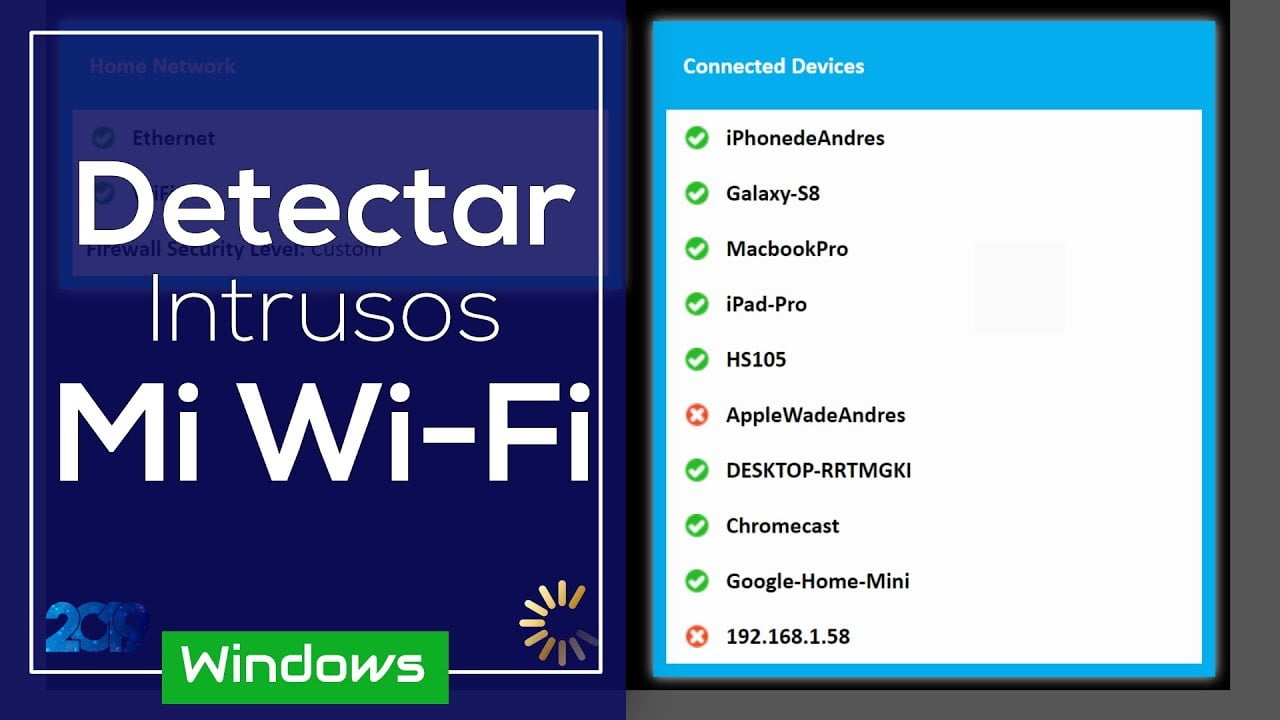

2. Implementar un sistema de detección de intrusiones: estos sistemas pueden monitorear su red en busca de actividades sospechosas y alertarlo si se detecta algo fuera de lo común.

3. Realizar pruebas de penetración: estas pruebas simulan un ataque a su sistema para identificar posibles vulnerabilidades. Los resultados de estas pruebas pueden ayudarlo a fortalecer la seguridad de su sistema.

Al implementar medidas de seguridad y estar alerta a posibles intrusiones, puede garantizar que su red esté protegida contra ataques externos.

Definición de un intruso informático y su impacto en la seguridad de los sistemas

Un intruso informático es una persona o grupo de personas que ingresan de manera no autorizada a un sistema informático. Su objetivo puede ser robar información, dañar el sistema o utilizarlo para fines ilegales.

El impacto de un intruso informático en la seguridad de los sistemas puede ser muy grave. Si logran acceder a información sensible, como contraseñas o datos financieros, pueden causar grandes daños económicos y de reputación. Además, pueden instalar malware o virus que comprometan la integridad del sistema.

Para evitar este tipo de situaciones, es importante detectar y prevenir la presencia de intrusos en una red de informática. Existen diversas herramientas y técnicas para lograrlo, como el monitoreo constante de la red, la utilización de firewalls y la implementación de políticas de seguridad sólidas.

Es crucial tomar medidas preventivas y estar alerta ante cualquier actividad sospechosa en la red.

El concepto de detección y prevención de intrusos: ¿Cómo proteger tu red de amenazas externas?

La detección y prevención de intrusos es un concepto clave en la seguridad informática. Se refiere a la capacidad de una red para identificar y prevenir el acceso no autorizado a sus sistemas y datos.

Proteger una red de amenazas externas es fundamental para garantizar la integridad y privacidad de la información que se maneja en ella. Los intrusos pueden ser hackers, virus, malware o cualquier otra persona o programa que intente acceder a la red sin autorización.

Existen diferentes técnicas y herramientas para detectar y prevenir intrusos en una red de informática. Algunas de las más comunes son:

- Firewalls: son programas o dispositivos que se encargan de filtrar el tráfico de red y bloquear el acceso a ciertos recursos.

- Sistemas de detección de intrusiones (IDS): son herramientas que analizan el tráfico de red en busca de patrones sospechosos y alertan al administrador en caso de detectar una posible intrusión.

- Sistemas de prevención de intrusiones (IPS): son herramientas que no solo detectan, sino que también bloquean el tráfico sospechoso de forma automática.

- Análisis de logs: consiste en analizar los registros de actividad de la red para detectar patrones sospechosos.

Es importante tener en cuenta que ninguna herramienta o técnica es infalible, por lo que lo ideal es combinar varias para aumentar la efectividad de la detección y prevención de intrusos.

Para ello, se puede recurrir a herramientas como firewalls, IDS, IPS o análisis de logs, entre otras. La combinación de varias técnicas es recomendable para aumentar la efectividad en la protección de la red.