- La verificación de hashes (MD5, SHA-1, SHA-256) garantiza la integridad y autenticidad de las imágenes ISO descargadas.

- Windows y Linux incluyen herramientas nativas (Get-FileHash, md5sum, sha1sum, sha256sum) para calcular y comparar sumas.

- Usar fuentes oficiales y repositorios de confianza reduce el riesgo de ISOs manipuladas con malware o cracks.

- Herramientas como Check‑ISO automatizan la comprobación de ISOs de Microsoft frente a grandes bases de datos de hashes.

Cuando descargas una ISO de Windows, una distro de GNU/Linux o cualquier otro sistema, no solo estás bajando un archivo grande: estás confiando en que esa imagen ISO es íntegra y auténtica. Si algo se corrompe durante la descarga, o si alguien la ha manipulado para colar malware, el problema te llega de lleno en el momento de instalar.

Por eso cada vez es más habitual encontrar en las webs oficiales una misteriosa cadena larguísima de letras y números junto al enlace de descarga. Esa ristra aparentemente aleatoria es un hash o suma de verificación, y es tu mejor aliada para asegurarte de que la ISO que tienes en tu disco es exactamente la misma que publicó el desarrollador, sin errores y sin trampas.

Qué es un hash y por qué importa al descargar una ISO

Un hash es el resultado de aplicar una función algorítmica a un archivo (en este caso, una ISO) para obtener una huella digital única. A partir de los datos del fichero, el algoritmo genera una cadena alfanumérica fija: si cambias un solo bit, el hash resultante será completamente distinto.

En la práctica, esta huella sirve como identificador inequívoco del contenido: da igual cómo se llame el archivo, en qué carpeta esté o si lo has renombrado diez veces; mientras los datos internos sean los mismos, el hash coincidirá siempre. Por eso es tan útil para comprobar integridad y autenticidad.

Existen muchos algoritmos de hash, pero en el mundo de las imágenes ISO verás sobre todo referencias a MD5, SHA‑1 y SHA‑256, y a veces a variantes más modernas como SHA‑384 o SHA‑512. MD5 y SHA‑1 se consideran hoy débiles para usos criptográficos serios, pero siguen siendo válidos para detectar corrupción en descargas porque cualquier alteración accidental del archivo cambia el resultado.

En el ámbito de la seguridad, las funciones hash se utilizan para verificar integridad de datos, almacenar contraseñas o firmar contenido. En nuestro caso, la idea es sencilla: calculas el hash de la ISO descargada y lo comparas con el que publica el fabricante en su web. Si son idénticos, tienes la garantía de que el archivo no se ha modificado desde que salió de la fuente oficial.

Cuando el hash que tú calculas difiere del original, hay dos escenarios posibles: o bien la descarga se ha corrompido por el camino (corte de conexión, fallo en disco, error al copiar, etc.), o alguien ha introducido cambios en la imagen (desde un simple bit roto hasta un malware muy bien escondido). En ambos casos, lo sensato es no usar esa ISO para instalar nada.

Riesgos de usar imágenes ISO sin verificar

A nivel doméstico y profesional es bastante común que la gente descargue ISOs antiguas o sin referencia clara al hash. Copias de Windows Server circulando por recursos compartidos, imágenes de SQL Server almacenadas en carpetas de red desde hace años, versiones de Windows renombradas y sin documentación… y nadie sabe ya de dónde salieron.

En teoría, fabricantes como Microsoft proporcionan tablas de hashes oficiales para las ISOs que ofrecen en su centro de descargas, y en entornos corporativos existe un portal de licencias por volumen con sus propias fuentes verificadas. En la práctica, sin embargo, mucha gente descarga desde sitios de terceros, no guarda los hashes, o ni siquiera sabe que debe comprobarlos.

Además del problema de la corrupción accidental de datos, hay un riesgo bastante más serio: las imágenes ISO modificadas por terceros. Es trivial añadir a una ISO un crack, un keygen, un script malicioso o una puerta trasera que pase desapercibida durante la instalación, pero que abra tu sistema a ataques en cuanto lo pongas en producción.

Un atacante puede coger una ISO conocida, introducir un troyano, recomprimirla y subirla a una web que parezca legítima. Si tú instalas ese sistema sin verificar el hash frente a una fuente confiable, estás confiando ciegamente en que el archivo es auténtico solo porque “funciona”. Y eso, en un entorno serio, es un lujo que no te puedes permitir.

La gracia del hash es que, si la ISO ha sido manipulada, la huella ya no coincide con la oficial. No hace falta que seas experto en análisis forense ni que desmontes la imagen para revisar su contenido: basta con calcular su suma y compararla con la que proporciona el desarrollador o un repositorio acreditado.

Dónde conseguir imágenes ISO legítimas y sus hashes

La primera capa de seguridad no es el hash, sino la procedencia de la ISO. Siempre que puedas, descarga desde el sitio oficial del proyecto: la web de la distribución GNU/Linux, el portal de Microsoft, o el centro de descargas de la herramienta concreta que vayas a instalar.

En el caso de Microsoft, existe un centro de descarga para usuarios particulares y profesionales sin suscripción, accesible desde su dominio oficial. Desde ahí es posible obtener ISOs de Windows, Windows Server, SQL Server, Office y otros productos, normalmente en sus últimas versiones soportadas. Junto a cada imagen, Microsoft suele publicar una tabla con los hashes oficiales, a menudo en SHA‑256, diferenciados por idioma y edición.

En empresas que trabajan con licencias por volumen, el portal de administración de licencias actúa como otra fuente confiable de imágenes y hashes. El planteamiento es el mismo: se descargan las ISOs desde ese entorno y se verifican con las sumas que ofrece el propio portal, reduciendo el riesgo de utilizar copias manipuladas.

Para versiones antiguas que ya no están accesibles en el centro de descarga de Microsoft, hay proyectos comunitarios muy reputados, como files.rg-adguard.net, que recopilan hashes y metadatos de un enorme número de imágenes oficiales. Este tipo de repositorios no sustituyen al portal de Microsoft, pero son una buena referencia cuando necesitas comprobar la autenticidad de ISOs veteranas que siguen en circulación.

En el mundo GNU/Linux, lo normal es que la propia página de descargas de la distribución incluya enlaces a listas de hashes. A veces están en un fichero de texto (“md5sums”, “sha256sums”), y otras en una página específica enlazada como “Checksums”, “Integrity” o similar. Si no lo encuentras a la primera, una búsqueda rápida del nombre de la distro seguido de la palabra “hash” suele sacarte del apuro.

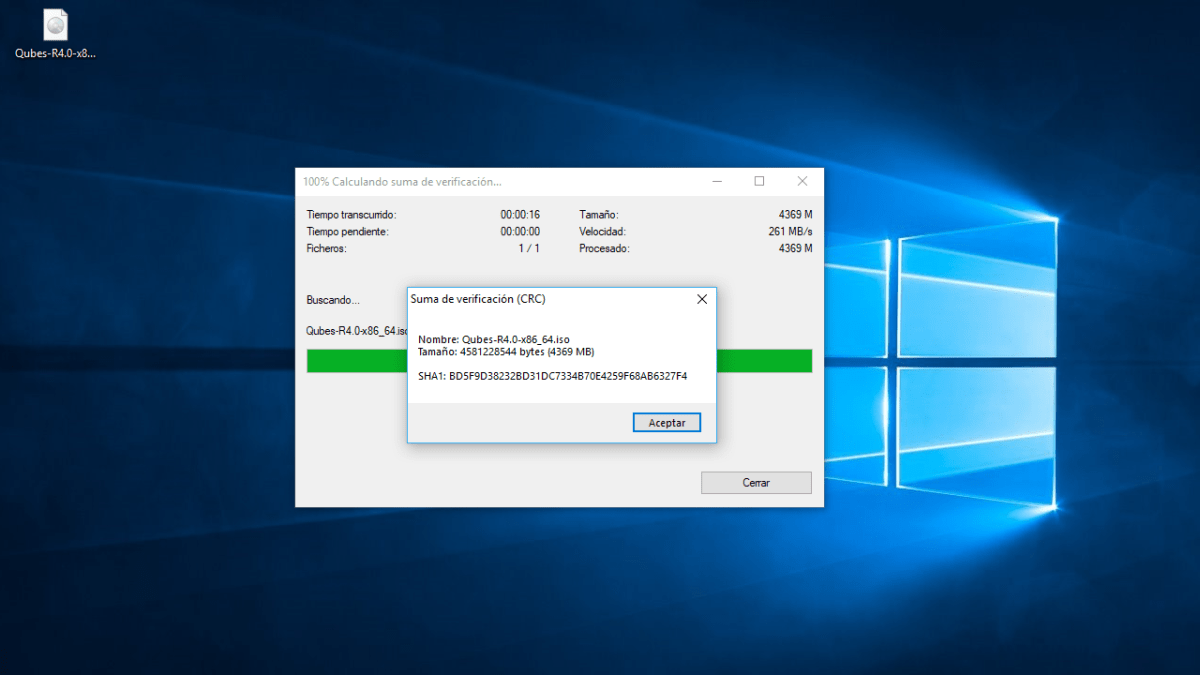

Cómo comprobar el hash de una ISO en Windows con PowerShell

En Windows, la forma más limpia y estándar de verificar una ISO es usar PowerShell con el cmdlet Get-FileHash, que viene incluido en las versiones modernas del sistema. No hace falta instalar nada adicional para la mayoría de algoritmos habituales.

Lo primero es abrir una sesión de PowerShell. Puedes buscar “PowerShell” en el menú Inicio y lanzarlo con permisos normales; para calcular el hash de un archivo no necesitas privilegios de administrador. Una vez en la consola, basta con ejecutar el comando contra la ruta de tu ISO o montada.

El uso más sencillo sería algo como:

Get-FileHash C:\ruta\a\archivo.iso

Si no se indica nada más, PowerShell utiliza por defecto el algoritmo SHA‑256, que hoy por hoy es la opción más recomendable para verificar integridad. El cálculo puede tardar unos segundos o incluso más, según el tamaño de la ISO, la velocidad del disco y la potencia del equipo, pero no deberías esperar demasiado salvo que estés manejando archivos realmente grandes.

Cuando necesitas un algoritmo distinto (por ejemplo, porque el proveedor solo publica MD5 o SHA‑1), puedes especificarlo con el parámetro -Algorithm. Algunas variantes habituales serían:

Get-FileHash C:\ruta\al\archivo.iso -Algorithm MD5

Get-FileHash C:\ruta\al\archivo.iso -Algorithm SHA1

Get-FileHash C:\ruta\al\archivo.iso -Algorithm SHA256

Get-FileHash C:\ruta\al\archivo.iso -Algorithm SHA384

Get-FileHash C:\ruta\al\archivo.iso -Algorithm SHA512

Get-FileHash C:\ruta\al\archivo.iso -Algorithm MACTripleDES

Get-FileHash C:\ruta\al\archivo.iso -Algorithm RIPEMD160

El resultado del comando muestra el algoritmo empleado, la ruta del archivo y la cadena de hash generada. Ahora solo queda compararla, carácter a carácter, con el valor que haya publicado el fabricante. Si ambas cadenas son idénticas, puedes dar por buena la ISO; si cambian aunque sea en un solo dígito, la imagen no coincide con la original.

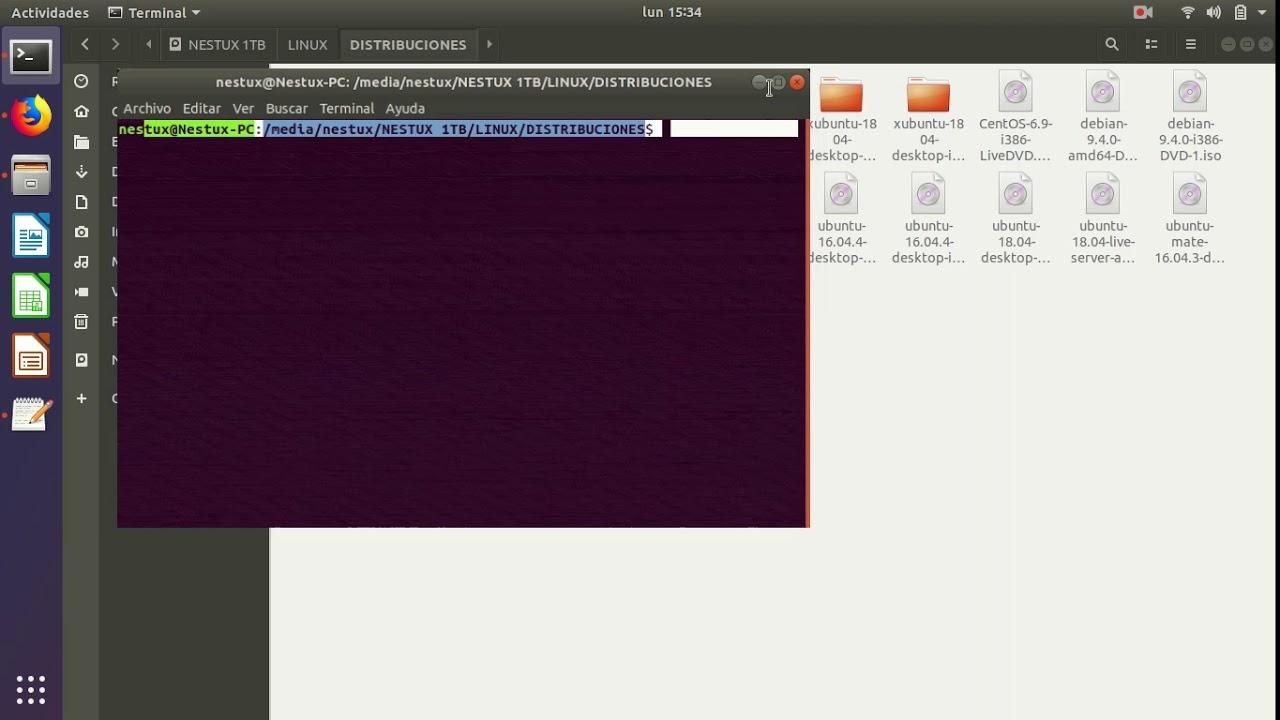

Verificar integridad de imágenes ISO en Linux con la terminal

En GNU/Linux el proceso se reduce a un par de comandos. La mayoría de distribuciones incluyen por defecto md5sum, sha1sum y sha256sum, así que no tendrás que instalar nada extra para los algoritmos más comunes. Es tan simple como abrir una terminal y situarte en la carpeta donde tengas guardada la ISO.

Por ejemplo, si la imagen está en tu carpeta de descargas, puedes hacer:

cd Descargas

Para calcular el hash usando MD5 (teniendo claro que ya no es seguro para usos criptográficos, pero sí te sirve para detectar errores en la descarga), ejecutarías algo así:

md5sum nombre-de-la-imagen.iso

Si la web de la distribución ofrece un hash en SHA‑1, puedes obtenerlo con:

sha1sum nombre-de-la-imagen.iso

Y cuando el fabricante proporciona el hash en SHA‑256 (cada vez más habitual), la orden sería:

sha256sum nombre-de-la-imagen.iso

Estos comandos muestran por pantalla la suma de verificación y, a continuación, el nombre del archivo. El cálculo suele ser rápido; cuanto más robusto es el algoritmo, algo más tarda, pero con los procesadores actuales la diferencia de tiempo es mínima para el tamaño típico de una ISO.

Una vez que tengas el hash delante, haz la comparación con el que se publica en la página oficial de descargas o en su fichero de checksums. Si ambas cadenas coinciden exactamente, no hay indicios de corrupción ni modificación en la imagen. Si difieren, toca descargar de nuevo desde la fuente oficial y repetir la verificación antes de grabar nada en un USB o en un DVD.

Cómo comprobar la autenticidad de ISOs de Microsoft con PowerShell y Check‑ISO

Además de las comprobaciones manuales con Get-FileHash, en el ecosistema Microsoft existe una herramienta específica pensada para automatizar la verificación de ISOs de Windows, Windows Server, SQL Server y otros productos: el proyecto Check‑ISO.

La idea de fondo es sencilla: muchas empresas acumulan a lo largo de los años colecciones de ISOs descargadas y copiadas de un sitio a otro, a veces sin documentación ni acceso al portal original de licencias. Volver atrás para localizar todos los hashes oficiales de cada versión antigua puede convertirse en una tarea interminable.

Check‑ISO nace precisamente para esa situación, y puede ayudar incluso si quieres crear tu propia ISO ligera. Utiliza PowerShell para calcular el hash de la ISO local y lo confronta con una base de datos de hashes de imágenes oficiales recopilada a partir de fuentes de confianza, entre ellas proyectos como files.rg-adguard.net, que agrupan cientos de terabytes de información y metadatos sobre distribuciones de Microsoft.

Su funcionamiento es muy directo: inicias la herramienta (puede ser como ejecutable, script .ps1 o desde la Microsoft Store), seleccionas el archivo ISO que quieres comprobar, defines la ruta de la fuente de Microsoft que quieras usar como referencia y escoges el algoritmo de hash que se empleará. Tras pulsar el botón de verificación, la herramienta calcula la suma y busca la coincidencia en su base.

Si la imagen se corresponde con una ISO oficial, el nombre aparece resaltado en verde indicando que la fuente es auténtica. Si no se encuentra ninguna coincidencia, Check‑ISO muestra un mensaje de error en rojo, avisando de que no se ha podido validar esa ISO. Esto no implica automáticamente que sea maliciosa, pero sí que no encaja con las imágenes oficiales registradas en la base de datos.

Descarga y formatos disponibles de Check‑ISO

Check‑ISO está disponible por dos vías principales. La primera es Microsoft Store, integrada en Windows. Si buscas “Check ISO” en la tienda, podrás instalarla sin necesidad de permisos de administrador, con la ventaja añadida de que el propio equipo de Microsoft verifica el paquete que se publica ahí.

Otra ventaja de usar la Microsoft Store es que las actualizaciones se gestionan automáticamente: si aparecen nuevas versiones, se corrigen errores o se amplía la base de datos, el sistema irá aplicando esos cambios sin que tengas que estar pendiente de descargar manualmente nada.

La segunda opción es acudir directamente al repositorio del proyecto en GitHub, donde se ofrece el código fuente en formato .ps1 para PowerShell, junto con una versión portátil en .exe firmada digitalmente. Desde ahí puedes copiar el script a tu editor de PowerShell ISE, adaptarlo si lo necesitas e integrarlo en tus propios flujos de trabajo.

Esta flexibilidad hace que Check‑ISO sea especialmente interesante para técnicos, administradores de sistemas y responsables de seguridad que manejan muchas imágenes distintas a lo largo del tiempo. En lugar de calcular cada hash y buscarlo a mano en un sitio web, la herramienta centraliza el proceso y reduce el margen de error humano.

Sea cual sea la vía que elijas, la filosofía es la misma: aprovechar al máximo las capacidades de PowerShell y una base de datos de hashes de confianza para agilizar la tarea de verificar autenticidad de ISOs de Microsoft, sin renunciar a controles manuales cuando sean necesarios.

Buenas prácticas al trabajar con imágenes ISO en cualquier sistema

Más allá de los comandos concretos de cada sistema operativo, hay una serie de hábitos que conviene adoptar siempre que se trabajen imágenes ISO, ya sea en macOS, Windows o Linux. El primero, y más obvio, es no fiarse de repositorios aleatorios ni de enlaces compartidos en foros, grupos de mensajería o sitios de descargas dudosos.

Otro punto clave es acostumbrarse a guardar o documentar los hashes oficiales cuando se descargan ISOs para uso recurrente. En entornos corporativos, mantener un inventario donde consten nombre de la imagen, versión, procedencia y suma de verificación ayuda muchísimo cuando, tiempo después, alguien tiene que validar si una copia almacenada sigue siendo legítima.

También es buena idea optar siempre que se pueda por algoritmos modernos como SHA‑256 o superiores, especialmente cuando el proveedor ya ofrece el hash en ese formato. MD5 y SHA‑1 siguen siendo útiles para detectar errores de descarga, pero si lo que te preocupa es que alguien haya podido generar colisiones de forma malintencionada, cuanto más robusto sea el algoritmo, mejor.

En el caso de las distros GNU/Linux, las herramientas de línea de comandos como md5sum o sha256sum suelen ser más que suficientes, aunque existan programas gráficos que hacen lo mismo con una interfaz amigable. La ventaja de la terminal es que puedes integrar esas comprobaciones en scripts, automatizar validaciones periódicas o combinarlas con otras tareas de administración.

Por último, merece la pena recordar que la verificación del hash es el paso previo lógico antes de grabar la ISO en un USB booteable o en un DVD. Una vez sabes que el archivo es íntegro y auténtico, ya tiene sentido pasar a herramientas como Rufus, Ventoy o las utilidades de grabación propias de cada sistema para crear el medio de instalación.

Adoptar la costumbre de cotejar hashes lleva unos segundos y, a cambio, evita muchos quebraderos de cabeza: instalaciones corruptas, sistemas inestables o, en el peor de los casos, infecciones invisibles que se cuelan desde el minuto cero. Con las herramientas disponibles hoy en Windows, Linux y el ecosistema Microsoft, no hay excusa para saltarse esta comprobación cuando te juegas la seguridad y estabilidad de tus equipos.