- Los infostealers son malware especializado en robar credenciales, cookies de sesión y datos financieros para tomar control de cuentas y sistemas.

- Se propagan sobre todo mediante phishing, malvertising, software pirata y aplicaciones falsas, afectando tanto a usuarios domésticos como a empresas de cualquier sector.

- Los datos robados se venden o explotan en la dark web para cometer fraudes económicos, suplantar identidades y lanzar nuevos ataques desde cuentas legítimas.

- La combinación de buenas prácticas, MFA, gestores de contraseñas, software de seguridad y formación en ciberseguridad es clave para prevenir y mitigar estos ataques.

Si te conectas a Internet todos los días, trabajas en remoto, haces compras online o te pasas media vida en redes sociales, ya estás en el radar de los infostealers, un tipo de malware especializado en robar datos y credenciales. Puede que pienses que con tener un antivirus y algo de cuidado al navegar es suficiente, pero la realidad es que estas amenazas han evolucionado tanto que hoy roban desde tus contraseñas hasta tus sesiones ya iniciadas en servicios críticos sin que te enteres.

En los últimos años, distintos informes de compañías de ciberseguridad han mostrado un aumento muy notable del uso de infostealers para ganar dinero robando identidades digitales. Lo preocupante no es solo la cantidad de ataques, sino lo sofisticadas que se han vuelto las técnicas para colarlos en tus dispositivos: phishing, malvertising, software pirata, falsos programas de IA, cracks, keygens, apps falsas… La lista es larga y el impacto, enorme tanto para usuarios particulares como para empresas de cualquier tamaño y sector.

Qué es exactamente un infostealer y por qué debería preocuparte

Un infostealer es, en esencia, un malware diseñado para localizar, recopilar y exfiltrar información sensible de un dispositivo. Su especialidad son las credenciales y otros datos que permiten tomar el control de cuentas online o acceder a sistemas internos de organizaciones. Originalmente muchos de estos códigos se catalogaban simplemente como troyanos o agentes maliciosos genéricos, pero el volumen y la especialización crecieron tanto que hoy se consideran una categoría propia en la mayoría de las soluciones de seguridad.

La información que puede capturar un infostealer es muy variada, pero destacan sobre todo los nombres de usuario, contraseñas y cookies o tokens de sesión almacenados en navegadores, aplicaciones y documentos. Esto incluye accesos a banca online, plataformas de pago, servicios de correo, redes sociales, paneles de administración de servidores, herramientas de productividad en la nube, carteras de criptomonedas o incluso gestores de contraseñas mal protegidos.

Además de las credenciales clásicas, muchos infostealers actuales buscan datos financieros, números de tarjetas, información de seguros, historiales de navegación, formularios guardados y archivos personales. Incluso pueden realizar capturas de pantalla, registrar pulsaciones de teclado (keylogging) o copiar el contenido del portapapeles para capturar códigos de un solo uso, claves de wallets o fragmentos de información confidencial que ni siquiera están guardados en el navegador.

Todo este botín se empaqueta y se envía a servidores controlados por los atacantes, donde se analiza y clasifica para venderlo en mercados clandestinos o explotarlo directamente. De esta forma, a partir de una sola infección se pueden desencadenar fraudes económicos, suplantaciones de identidad, accesos no autorizados a infraestructuras críticas y nuevas campañas de ciberataques usando cuentas legítimas comprometidas.

Cómo llegan los infostealers a tus dispositivos: vectores de ataque más habituales

Los infostealers no aparecen por arte de magia en tu ordenador o móvil: siempre hay un vector de entrada que suele apoyarse en técnicas de ingeniería social y en el abuso de la confianza del usuario. Aunque el correo electrónico sigue siendo el canal estrella, ni mucho menos es el único camino.

Uno de los métodos más comunes es el phishing a través de correos o mensajes (incluyendo SMS y mensajería instantánea) que suplantan a bancos, servicios de mensajería, plataformas de streaming, tiendas online o incluso compañeros de trabajo. Estos mensajes invitan a abrir adjuntos maliciosos o a hacer clic en enlaces que descargan el infostealer, muchas veces camuflado como factura, documento de reserva, informe o actualización urgente.

Otra vía muy extendida es el uso de software pirata, cracks, keygens y cheats descargados de supuestas “fuentes de confianza”. Muchos usuarios siguen buscando versiones gratuitas de juegos, aplicaciones de pago o herramientas profesionales y terminan ejecutando instaladores manipulados que incluyen infostealers, ransomware u otras familias de malware. Este problema no se limita ya a juegos de Windows: también se han visto campañas contra usuarios de apps móviles y herramientas supuestamente “premium” para Android.

El malvertising es otro canal clave. Consiste en el uso de anuncios maliciosos o contenidos promocionados, a menudo en plataformas legítimas como buscadores o redes sociales, para redirigir al usuario a webs fraudulentas desde las que se descarga el infostealer. Se han documentado campañas en las que se promocionan vídeos falsos en YouTube que prometen soluciones a errores de software o guías avanzadas, enlazando a descargas infectadas con familias como Lumma Stealer o Atomic Stealer.

En el entorno corporativo también se ven ataques dirigidos en los que el infostealer se oculta como carga útil de un troyano que primero compromete el sistema a través de una vulnerabilidad o una mala configuración. Una vez dentro, el infostealer se ejecuta para robar credenciales de servicios internos, accesos a paneles de proveedores o claves de acceso a registros de recursos de Internet.

Ejemplos reales y sectores más afectados por los infostealers

Los incidentes documentados en los últimos años muestran que ningún sector está realmente a salvo cuando hablamos de infostealers. Telecomunicaciones, energía, turismo, retail, tecnología, banca o administraciones públicas han sufrido robos de credenciales con consecuencias significativas.

Uno de los casos más llamativos implicó a una empresa de telecomunicaciones, donde un atacante consiguió infectar un ordenador corporativo con un infostealer y robar la contraseña de acceso al registro regional de Internet RIPE, encargado de asignar recursos de red en Europa, Oriente Medio y Asia Central. Esa credencial acabó filtrada públicamente, y la compañía no había activado autenticación multifactor ni cambiado la contraseña durante meses, lo que facilitó un ataque posterior.

En el sector energético, se han detectado campañas con infostealers como Rhadamanthys Stealer contra petroleras y gasísticas, con el objetivo de sustraer credenciales almacenadas en navegadores y archivos internos para acceder a sistemas críticos o servicios en la nube. En paralelo, en el sector turístico se han registrado fraudes en los que los atacantes roban accesos a cuentas de hoteles y agencias en plataformas de reserva como Booking para engañar a los clientes finales mediante reservas falsas o solicitudes de pago fraudulentas.

El retail y el comercio electrónico tampoco se libran. Los ciberdelincuentes usan infostealers para conseguir accesos a aplicaciones cloud de empresas de venta online, desde gestores de correo corporativo hasta servicios de almacenamiento como Google Drive u OneDrive, pasando por plataformas de facturación y CRM. Una vez dentro, pueden manipular pedidos, modificar datos de pago, acceder a facturas de clientes o robar información de tarjetas.

No hay que olvidar que este tipo de ataque no se limita a grandes corporaciones. Un usuario doméstico cualquiera puede verse infectado y terminar con sus credenciales de Gmail, LinkedIn, Netflix, Amazon, PayPal o su banca online en manos de delincuentes. Lo mismo aplica a pequeñas y medianas empresas, especialmente vulnerables cuando no cuentan con equipos de seguridad especializados ni procesos de respuesta a incidentes bien definidos.

Familias de infostealers más comunes y su evolución

Los informes de telemetría de distintas compañías de seguridad muestran que, aunque existen muchas familias de infostealers, un puñado de ellas concentra buena parte de las detecciones. Por ejemplo, soluciones como las de ESET apuntan a que las diez familias principales pueden representar más de la mitad de todos los casos detectados en determinados periodos.

Entre los nombres que más se repiten figuran Agent Tesla, RedLine, Raccoon o Lumma Stealer, con Agent Tesla llegando a concentrar por sí solo un porcentaje muy destacable de las detecciones. En la región de América Latina y Caribe, datos de centros como CSIRT LACNIC sitúan a RedLine a la cabeza de los incidentes, seguido de Raccoon y Lumma, mientras que una categoría de “otros” agrupa infostealers genéricos usados para robar un abanico muy amplio de datos.

Muchas de estas familias tienen su origen lejano en ZeuS, un troyano bancario icónico cuyo código fuente se filtró en 2011. A partir de ahí, multitud de desarrolladores criminales crearon sus propias variantes orientadas al robo de información, dando lugar a todo un ecosistema de infostealers con versiones para prácticamente cualquier plataforma: Windows, macOS, iOS, Android o sistemas tipo UNIX.

Otra tendencia clara es la profesionalización: los infostealers se ofrecen hoy bajo modelos de Malware-as-a-Service (MaaS) o crimeware-as-a-service a través de foros en la dark web y canales en Telegram o Discord. Cualquier delincuente con pocos conocimientos técnicos puede alquilar o comprar un infostealer, configurarlo para buscar ciertos datos concretos y recibir directamente los registros robados listos para monetizar.

Incluso cuando algunas amenazas concretas son desmanteladas por operaciones policiales, el hueco se llena rápidamente con nuevas variantes. Familias veteranas como Formbook siguen activas y han mejorado sus técnicas de ofuscación y evasión para escapar de la detección, mientras surgen infostealers específicos para móviles como GoldDigger, capaces de atacar dispositivos Android con la misma lógica de robo de credenciales y datos sensibles.

Qué datos roban los infostealers y cómo los usan los delincuentes

Una vez que el infostealer se ejecuta con éxito, suele actuar de forma rápida y silenciosa, sin síntomas visibles para el usuario. En cuestión de minutos puede haber escaneado navegadores, aplicaciones y archivos en busca de información que tenga valor en los mercados clandestinos.

Entre los objetivos principales se encuentran las contraseñas y cookies de sesión guardadas en navegadores como Chrome, Firefox, Edge u otros basados en Chromium, así como credenciales almacenadas en clientes de correo, aplicaciones de ofimática, herramientas de acceso remoto, carteras de criptomonedas y gestores de contraseñas mal configurados. También se busca información de autorrelleno (direcciones, teléfonos, datos bancarios) y formularios guardados.

Una pieza especialmente jugosa son los tokens o testigos de sesión, que permiten acceder a una cuenta sin volver a introducir usuario, contraseña ni segundo factor. Muchos servicios recuerdan el dispositivo o el navegador almacenando estos tokens; si un infostealer los roba, el delincuente puede conectarse a la cuenta suplantando al dispositivo legítimo, saltándose barreras como la autenticación multifactor.

Con todo ese material, los cibercriminales pueden optar por varias vías de monetización. Una parte importante de las credenciales se vende en mercados negros o en canales privados a otros grupos especializados en fraude económico, toma de control de cuentas o campañas masivas de phishing. Otras veces, el propio grupo que controla el infostealer utiliza los datos directamente para vaciar cuentas, solicitar créditos, desviar pagos o robar criptomonedas.

Las cuentas robadas en redes sociales, plataformas de streaming, servicios de IA generativa o tiendas online se revenden o se emplean para lanzar nuevos ataques desde perfiles aparentemente legítimos. Esto incluye difundir enlaces maliciosos, engañar a contactos del usuario, distribuir más malware o mover fondos de forma encubierta. Además, en el entorno corporativo, el acceso a correos, repositorios de archivos o software de facturación puede facilitar espionaje industrial, extorsión o sabotaje de procesos de negocio.

Por qué los infostealers son un negocio tan rentable en el cibercrimen

El auge de los infostealers no es casualidad: combinan un coste relativamente bajo para el atacante con un potencial de beneficio muy elevado. Un solo equipo infectado puede proporcionar un conjunto de credenciales que, bien explotadas, generan mucho más dinero que otro tipo de malware más ruidoso como el ransomware clásico.

El modelo Malware-as-a-Service ha democratizado este tipo de ataques. Cualquier actor malicioso puede alquilar un infostealer “llave en mano”, con paneles de control, soporte técnico y actualizaciones, pagando una suscripción mensual o un porcentaje de los beneficios. Algunos servicios incluso ofrecen módulos extra para filtrar, analizar y clasificar automáticamente los datos robados, identificando qué registros son más valiosos.

A nivel operativo, muchos infostealers están programados para autodestruirse o eliminar rastros tras completar la exfiltración de información, lo que dificulta que la víctima, y a veces incluso los analistas forenses, puedan reconstruir exactamente qué ocurrió y cuándo. Cuando el usuario se da cuenta de que le han vaciado la cuenta bancaria o de que han tomado el control de sus redes sociales, la infección original puede haber desaparecido del sistema.

Además, en entornos corporativos es habitual que los atacantes combinen el uso de infostealers con otros tipos de malware persistente, que se quedan en el sistema para permitir accesos posteriores o desplegar nuevas herramientas cuando haya algo más que robar. Esta estrategia encaja con la evolución de los ciberdelincuentes desde figuras aisladas hacia organizaciones criminales con estructura, turnos, soporte y “vacaciones” incluidas.

Todo ello explica por qué los informes de amenazas de diferentes proveedores muestran picos y descensos estacionales en la actividad de infostealers, a menudo con caídas alrededor de diciembre y enero, coincidiendo con periodos festivos tanto para posibles víctimas como para los propios atacantes. Aun así, el problema se mantiene constante a lo largo del año en prácticamente todas las regiones.

Cómo recuperarte si has sufrido un ataque de infostealer

Descubrir que tus cuentas han sido comprometidas por un infostealer puede ser un shock, pero es crucial actuar con rapidez y de forma ordenada para cortar el alcance del incidente. En entornos empresariales, esto pasa por activar el plan de respuesta a incidentes; a nivel doméstico, por seguir una serie de pasos básicos de contención y recuperación.

Lo primero es asumir que el dispositivo afectado ya no es de confianza. Lo ideal es borrar completamente la unidad o unidades y reinstalar el sistema operativo desde cero, siempre que tengas copias de seguridad actualizadas de la información crítica. Si no es así y hay datos valiosos en el equipo, conviene extraer la unidad, sustituirla por una nueva, instalar el sistema limpio en ella y después conectar la antigua como disco externo solo para copiar los archivos imprescindibles, escaneándolos antes de reintroducirlos en el entorno.

Una vez que el sistema esté limpio e instalado, con el software de seguridad actualizado y el sistema operativo parcheado, llega el momento de cambiar contraseñas. Este proceso debe hacerse desde el entorno ya saneado, no desde el equipo previamente infectado. Hay que modificar las claves de todos los servicios a los que se haya accedido desde el dispositivo comprometido, empezando por banca, correo, redes sociales, tiendas online y herramientas de trabajo.

No basta con pequeñas variaciones del estilo “Verano2024” por “Otono2024” o “P@ssW0rd123” por “P@ssW0rd1234”: las nuevas contraseñas deben ser únicas, largas y sin relación directa con las anteriores. Los atacantes suelen probar patrones parecidos basándose en las credenciales robadas. Un gestor de contraseñas fiable, integrado en el navegador o en forma de app especializada, es casi imprescindible para manejar este volumen de claves robustas.

Tan importante como cambiar contraseñas es revocar y cerrar todas las sesiones activas y dispositivos conectados a cada cuenta. Muchos servicios permiten ver desde dónde estás conectado y cerrar sesión en todos los dispositivos con un clic. Esto invalida los tokens de sesión que los infostealers pudieran haber robado y reduce la posibilidad de que el atacante siga entrando mediante sesiones ya autorizadas.

Por último, no hay que olvidar la parte legal y financiera. Presentar una denuncia ante las fuerzas de seguridad y notificar a tus entidades bancarias y proveedores de servicios puede marcar la diferencia a la hora de recuperar fondos o cuentas robadas. En algunos países, también puede ser útil registrar el incidente en organismos especializados en delitos en Internet, que agregan información para investigar redes criminales a gran escala.

Estrategias defensivas y buenas prácticas frente a los infostealers

El mejor escenario posible es, evidentemente, evitar que el infostealer llegue a ejecutarse en primer lugar. Para ello, la combinación de herramientas de seguridad, actualizaciones constantes y hábitos responsables es clave, tanto en casa como en la empresa. Ninguna medida aislada es milagrosa, pero varias capas de defensa juntas reducen drásticamente el riesgo.

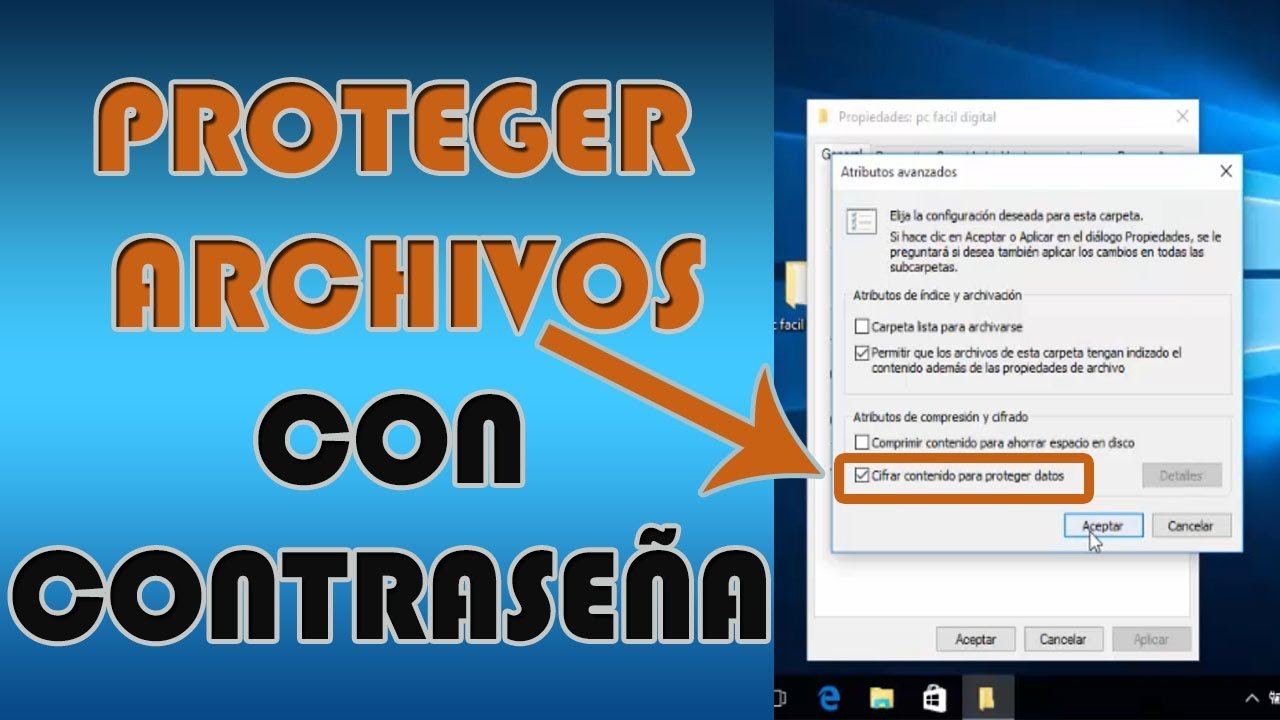

En el plano técnico, es básico contar con software de seguridad actualizado en todos los dispositivos (PC, portátil, móvil, tablet), mantener el sistema operativo y las aplicaciones al día con los últimos parches y evitar la instalación de programas desde fuentes desconocidas. En el caso de móviles, lo sensato es limitarse a tiendas oficiales como Google Play o App Store y desconfiar de APKs o apps promocionadas fuera de estos canales, y considerar cifrados como BitLocker donde proceda.

En cuanto a la gestión de identidades, la recomendación es clara: usar contraseñas largas y distintas para cada servicio, apoyadas en un gestor de contraseñas, y activar la autenticación de dos factores (MFA) siempre que sea posible. Los métodos basados en aplicaciones de autenticación o tokens físicos suelen ser más seguros que el SMS o el correo, que pueden ser interceptados o a los que el atacante puede acceder si ya comprometió esas cuentas.

La vigilancia sobre posibles filtraciones de datos también juega un papel importante. Herramientas como el servicio Have I Been Pwned permiten comprobar si tu correo electrónico ha aparecido en alguna brecha masiva. Aunque eso no implique necesariamente que tu cuenta concreta haya sido tomada, sí sirve como señal de alerta para revisar contraseñas y configuraciones de seguridad en los servicios afectados.

Para organizaciones, las medidas deben ir más allá de la tecnología. Son recomendables programas continuos de formación en ciberseguridad, simulaciones de phishing y campañas de concienciación sobre ingeniería social, de forma que el personal sepa identificar correos sospechosos, enlaces dudosos o solicitudes de información fuera de lo normal. Además, conviene desplegar servicios de threat hunting, red teaming y respuesta a incidentes que permitan detectar infostealers y sus variantes antes de que causen un daño irreparable.

En última instancia, el auge de los infostealers evidencia hasta qué punto nuestras contraseñas, cookies y tokens de sesión son llaves maestras de nuestra vida digital. Cuidar cómo se almacenan, cómo se usan y cómo se protegen ya no es una recomendación “para expertos”, sino una necesidad básica para cualquiera que tenga cuentas online, utilice servicios en la nube o gestione información personal y profesional a través de Internet.

Aunque el panorama de los infostealers sea preocupante y cada año aparezcan nuevas variantes y campañas, adoptar una mezcla de herramientas fiables, procesos de seguridad y sentido común permite reducir enormemente las posibilidades de caer en la trampa, y si aun así algo sale mal, facilita que podamos reaccionar a tiempo y limitar el impacto antes de que se convierta en un problema serio.