- El Visor de eventos permite analizar a fondo arranques, apagados y fallos del sistema en Windows 11 mediante IDs de evento clave.

- Filtrar correctamente por registro, origen, identificadores y rangos facilita localizar eventos críticos, de seguridad y de rendimiento.

- Los registros de Microsoft Defender para punto de conexión y telemetría muestran el estado real de la protección y la conectividad con la nube.

- Las vistas personalizadas y el uso de PowerShell ayudan a reutilizar filtros y exportar historiales para diagnosticar problemas recurrentes.

Si tu ordenador con Windows 11 empieza a tardar una eternidad en arrancar, se apaga mal o se cuelga sin avisar, la tentación suele ser reinstalar, pasar antivirus o culpar directamente a la última actualización. Sin embargo, antes de tocar nada serio, hay una herramienta que casi siempre da pistas muy claras: el Visor de eventos (Event Viewer).

Este panel, que visualmente es bastante espartano, guarda un historial muy detallado de cada arranque, apagado, fallo de energía, error de servicio y problema de red. Aprender a leer sus registros (logs) es la clave para entender qué le ha pasado realmente al sistema: si fue un corte de luz, un pantallazo azul, un hardware inestable, Microsoft Defender para punto de conexión (MDE) o un servicio de telemetría que no termina de arrancar.

Qué es el Visor de eventos y qué tipos de registros muestra

El Visor de eventos es una consola incluida en Windows desde hace décadas que permite ver, filtrar y analizar todos los sucesos importantes del sistema. Funciona como un gran diario: cada vez que ocurre algo relevante (inicio, apagado, error de servicio, fallo de disco, problema de red…), Windows genera un evento con fecha, hora, origen, identificador (ID) y una descripción.

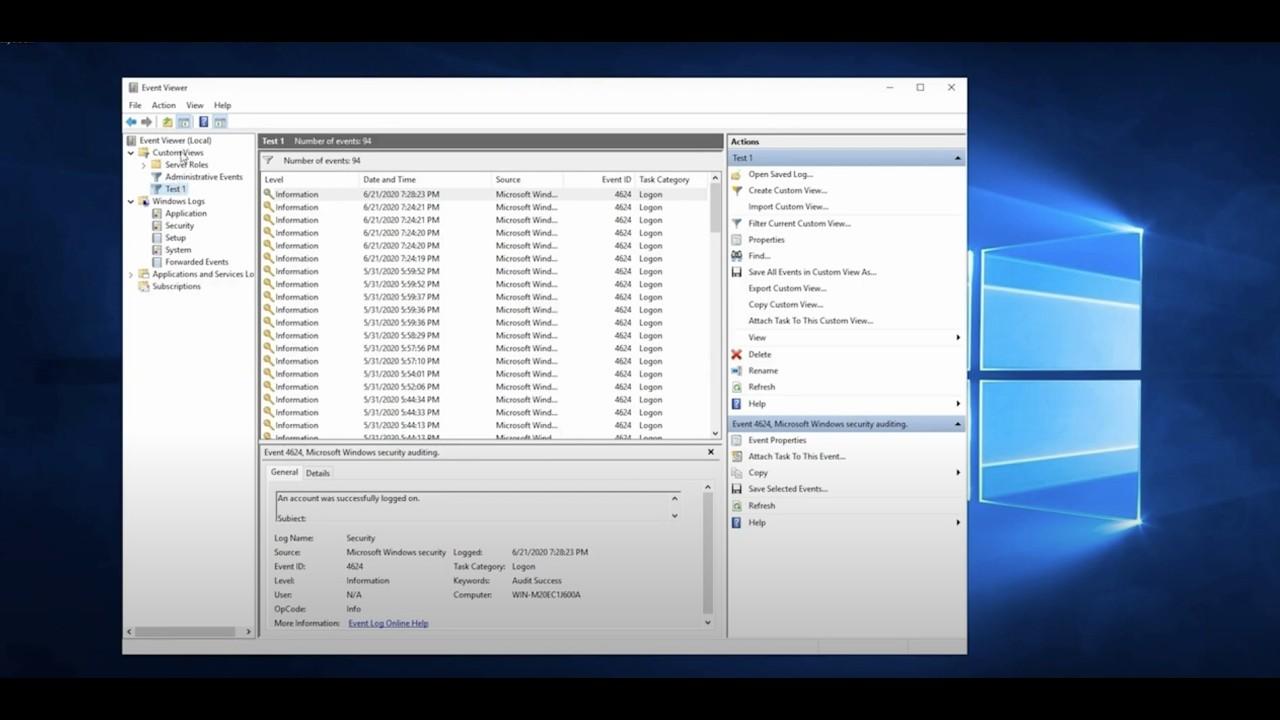

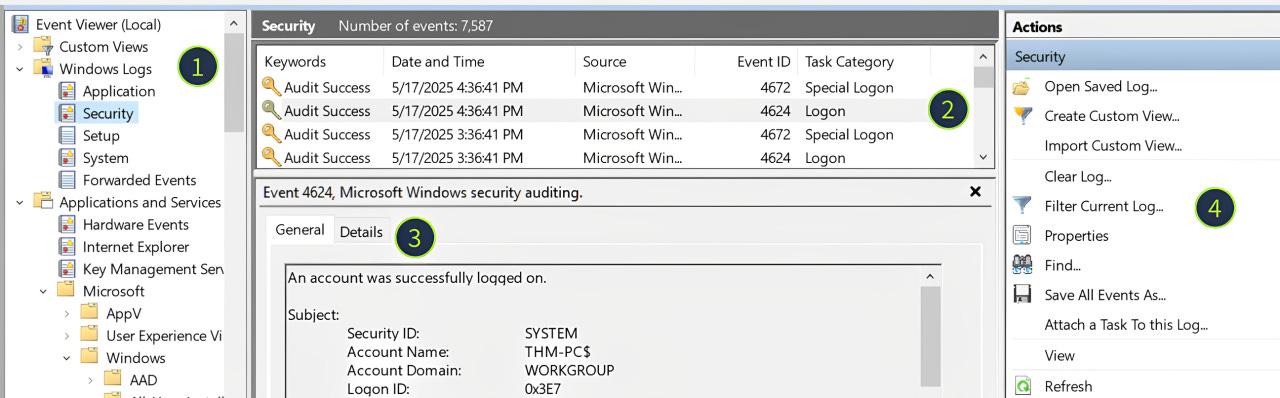

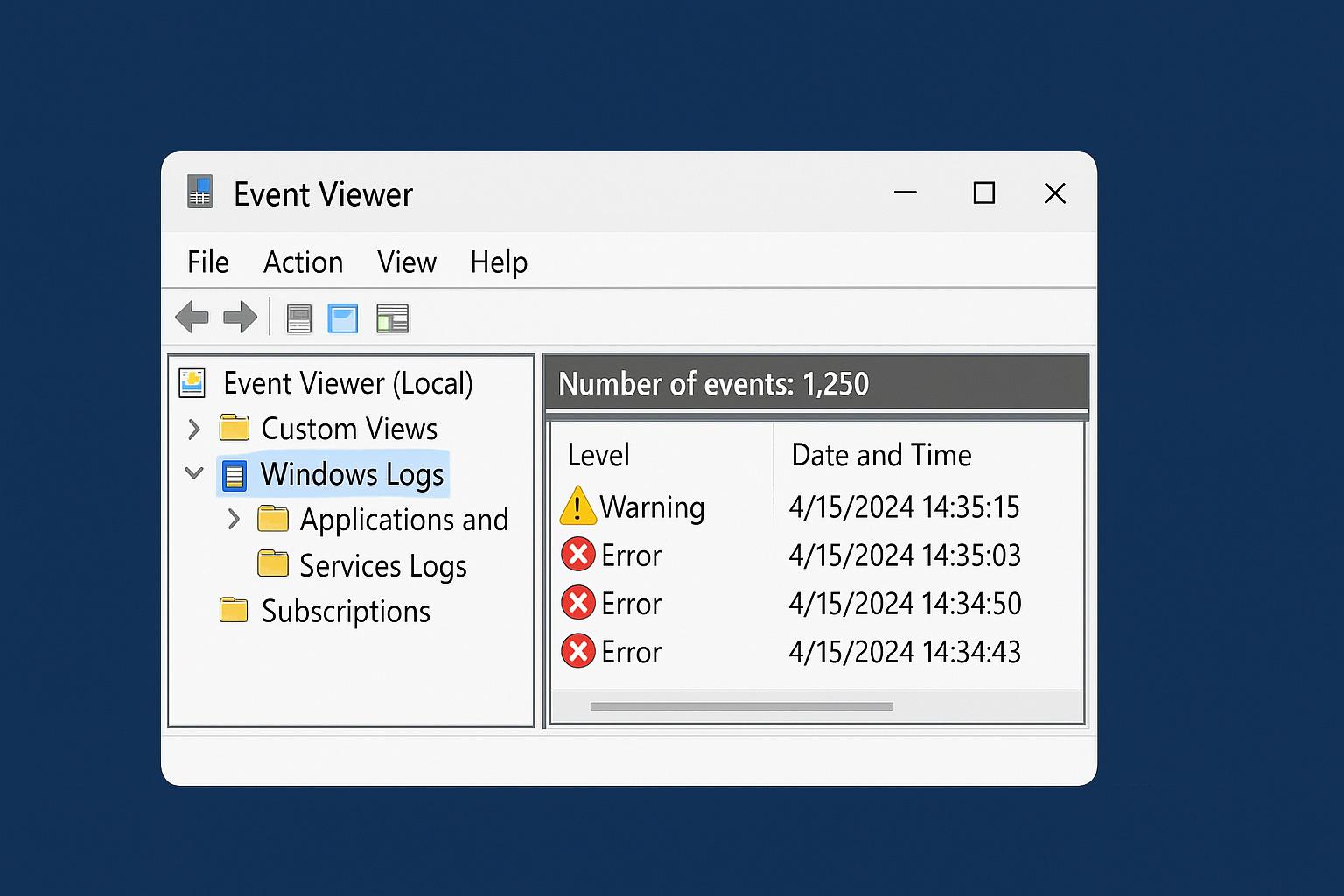

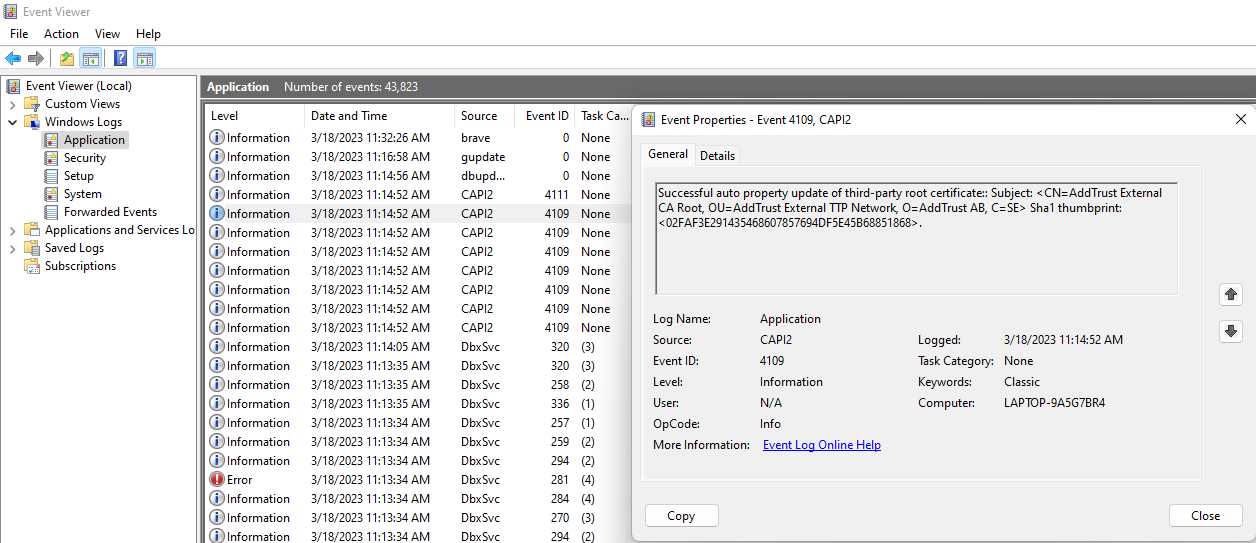

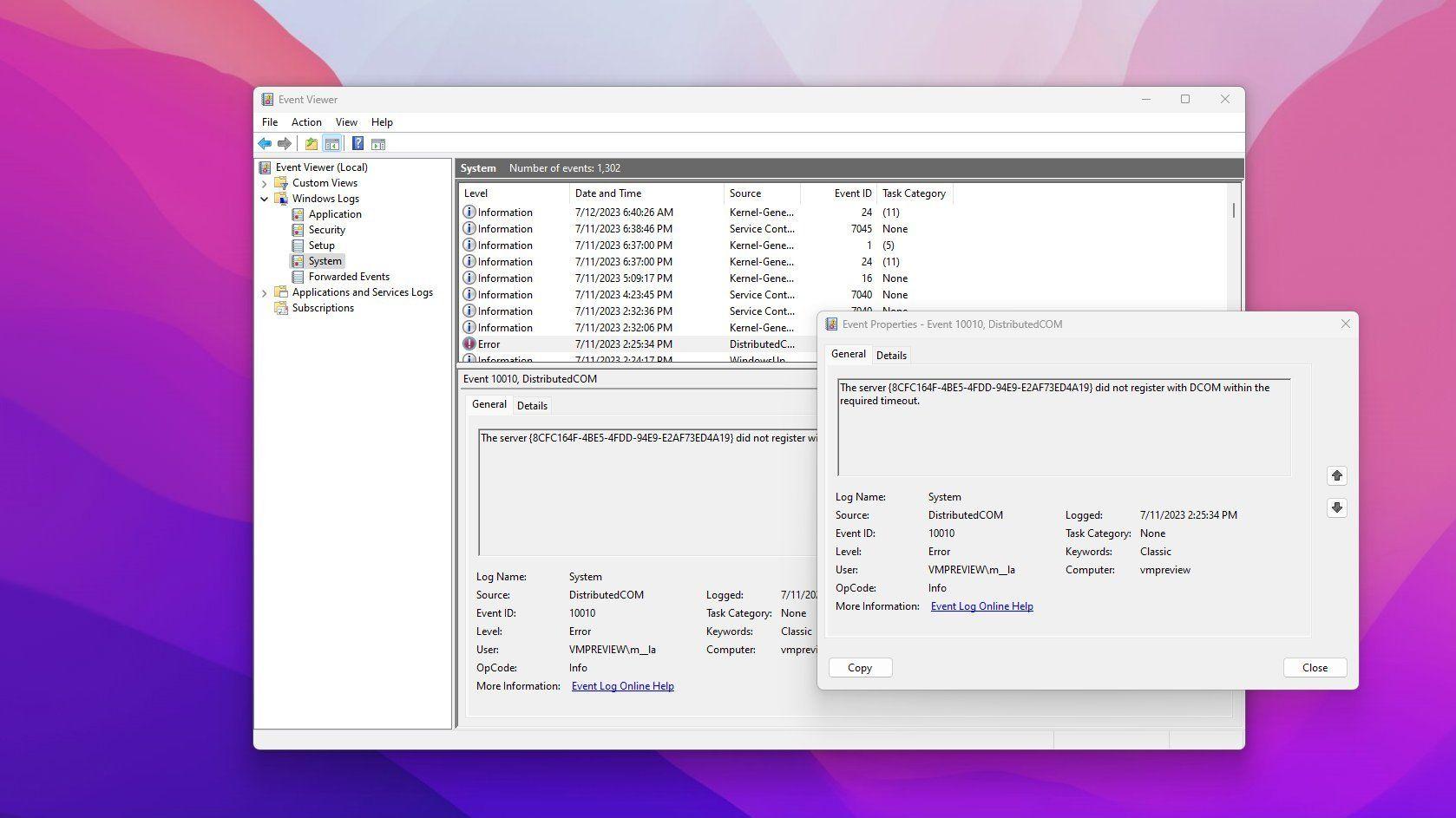

Al abrirlo, verás que la ventana está dividida en tres paneles: árbol de categorías a la izquierda, lista de eventos en el centro y detalles del evento a la derecha o en una ventana emergente cuando haces doble clic. La sección clave para la mayoría de diagnósticos es “Registros de Windows”, donde se concentran los diarios principales del sistema.

Dentro de “Registros de Windows” encontrarás, entre otros, los registros de Aplicación, Seguridad y Sistema, que existen desde Windows NT 3.1. En ellos se recogen desde errores de programas hasta auditoría de inicios de sesión, pasando por incidencias del propio núcleo del sistema operativo.

Además de estos, en el árbol “Registro de aplicaciones y servicios” aparecen los llamados proveedores ETW (Event Tracing for Windows), donde cada componente importante (Microsoft Defender, telemetría, System Guard, etc.) tiene su propio registro operativo. Esta parte es especialmente útil cuando necesitas depurar el comportamiento de un componente concreto.

Formas de arranque en Windows 11 y por qué importan al leer los logs

Antes de ponerte a escarbar en los eventos, conviene entender que Windows 11 no siempre arranca igual (si necesitas recuperar un arranque fallido, consulta la guía de recuperación de arranque).

Cuando usas la opción normal de “Apagar” con la configuración por defecto, el sistema realiza un inicio rápido. Esto no es un apagado real: Windows guarda en disco el estado del kernel y lo restaura en el siguiente encendido. Ganas velocidad, pero ciertos cambios (como algunos drivers o actualizaciones profundas) pueden no aplicarse hasta hacer un reinicio completo.

El botón de Reiniciar sí fuerza un ciclo completo de apagado y arranque. En este caso, se descargan todos los drivers, el sistema cierra todo desde cero y comienza una sesión totalmente limpia. Si notas comportamientos raros, lag o inestabilidad que no se solucionan apagando y encendiendo, un reinicio real suele marcar la diferencia.

También está la hibernación, que guarda el estado completo del sistema en disco (incluyendo las aplicaciones abiertas) para reanudar luego como si nada. Y, por último, el apagado completo, que solo se consigue si desactivas el inicio rápido o si utilizas comandos como shutdown /s /f /t 0. Este detalle es importante porque, al revisar los eventos, podrás distinguir qué tipo de arranque se produjo y si el problema viene de un apagado imperfecto o de un fallo durante el inicio.

Cómo abrir el Visor de eventos en Windows 11

Hay varias maneras de llegar al Visor de eventos, pero la más directa es usando el cuadro Ejecutar. Pulsa Win + R, escribe eventvwr.msc y confirma con Enter. En unos segundos se abrirá la consola “Visor de eventos”.

También puedes llegar desde las Herramientas de Windows. Si navegas por el menú de aplicaciones, verás un grupo de utilidades administrativas; desde ahí podrás abrir “Herramientas de Windows” y, dentro, localizar el Panel de control y las utilidades de sistema avanzadas, entre las que se encuentra el propio visor (según la ruta y versión, puede aparecer directamente en esa consola).

Sea cual sea el camino, terminarás en una ventana con el título “Visor de eventos” y un árbol en el panel de la izquierda. Ahí están las categorías generales (Visor de eventos (local), Vistas personalizadas, Registros de Windows, Registro de aplicaciones y servicios…).

Filtrar eventos clave de arranque y apagado (IDs 12, 13, 27, 41)

Para investigar problemas de encendido, apagado brusco o reinicios espontáneos, lo mejor es centrarse primero en el registro Sistema, que es donde Windows anota su propia vida interna.

Haz clic en Registros de Windows > Sistema. Verás una lista inmensa de eventos. Para no volverte loco, en el panel derecho usa la opción “Filtrar registro actual…”. Se abrirá una ventana con varios campos de filtro.

En el cuadro “Identificadores de evento” escribe 12, 13, 27, 41. Son cuatro IDs que cuentan la “historia básica” de cada ciclo de encendido y apagado:

- ID 12: indica que el sistema operativo ha arrancado. Incluye la hora exacta y la versión de Windows.

- ID 13: indica que el sistema se ha apagado correctamente. Si antes de un ID 12 no aparece un 13, el apagado anterior fue inesperado.

- ID 27: refleja el tipo de inicio. En los detalles verás un número: 0 es arranque completo, 1 es inicio rápido, 2 es hibernación, 3 es reinicio.

- ID 41: “el sistema se reinició sin apagarse correctamente”. Esto suele deberse a cuelgue, pantallazo azul o corte de luz. Si ves un 41 seguido de un 12, significa que el arranque previo terminó mal.

Haz doble clic sobre cualquier evento para ver sus detalles. En la pestaña General encontrarás una explicación en texto relativamente legible; en “Detalles” tienes la versión más técnica y estructurada, útil para automatizar análisis o copiar datos exactos.

Una vez localizados estos eventos, puedes reconstruir la secuencia temporal de lo que pasó: cuánto tardó en encender, si se apagó limpio, si hubo cortes o reinicios forzosos, etc. Si además combinas estos eventos con errores cercanos en el tiempo (por ejemplo, de drivers o discos), puedes acotar muy rápido el origen del fallo.

Usar PowerShell para listar y exportar los eventos de arranque

Si preferirías ver ese historial en una tabla limpia o exportarlo para analizarlo con calma, PowerShell te lo pone muy fácil. Abre una consola de PowerShell con permisos normales (no es imprescindible que sea administrador para esto) y ejecuta:

Get-WinEvent -LogName System | Where-Object {$_.Id -in 12,13,27,41} | Select-Object TimeCreated, Id, Message | Format-Table -AutoSize

Este comando recorre el registro Sistema, filtra solo los eventos con IDs 12, 13, 27 y 41, y muestra la fecha y hora, el identificador y el texto del mensaje en una tabla. Es una forma muy útil de ver toda la película de arranques y apagados sin tener que ir clic a clic por la interfaz.

Si quieres guardarlo en un archivo de texto, basta con añadir al final:

| Out-File C:\arranques.txt

Así obtendrás un fichero con el historial que puedes compartir, subir a un sistema de tickets o revisar con cualquier editor. Es ideal cuando estás diagnosticando un problema recurrente o ayudando a otra persona a distancia; en esos casos conviene complementar con un comprobador de archivos de sistema para descartar corrupción de ficheros críticos.

Diagnosticar arranques muy lentos con Diagnostics-Performance

Cuando el problema no es tanto que el PC se bloquee sino que tarda una barbaridad en arrancar, conviene ir a un registro específico que mide el rendimiento. En el Visor de eventos, navega hasta: Registros de aplicaciones y servicios > Microsoft > Windows > Diagnostics-Performance > Operativo.

En ese registro, el evento más interesante es el ID 100, que cuantifica el tiempo total de arranque en milisegundos y desglosa qué aplicaciones o servicios han retrasado más el proceso. Si activas el filtro por ID 100, verás cada arranque con su duración exacta. Para análisis más avanzados puedes apoyarte en herramientas como Windows Performance Recorder que utilizan trazas ETW para detectar cuellos de botella.

Cuando detectes que el valor supera con frecuencia los 60.000 ms (60 segundos), claramente hay algo que merece investigación. En los detalles del evento se listan componentes que han tardado más de la cuenta, lo cual te ayuda a decidir qué deshabilitar del inicio, qué desinstalar o qué revisar más a fondo.

Este enfoque es especialmente útil cuando tu equipo no se bloquea ni se apaga mal, pero cada encendido se vuelve eterno. Con estos datos puedes identificar el culpable sin tener que ir desactivando cosas a ciegas.

Cómo localizar eventos de seguridad o de un tipo concreto

El Visor de eventos no solo sirve para ver arranques y cuelgues. También es muy potente para analizar intentos de inicio de sesión, errores de autenticación o sucesos de seguridad. Para ello, dentro de “Registros de Windows”, entra en la categoría Seguridad.

Aquí cada evento incluye información como el origen, el ID de evento, la fecha y hora, el equipo afectado y, en muchos casos, el usuario implicado. Además, muchos eventos incluyen un enlace que lleva a una página oficial de Microsoft con más detalles técnicos sobre ese tipo de suceso.

Un uso muy habitual es buscar intentos de autenticación fallidos. Por ejemplo, los inicios de sesión que no han tenido éxito suelen tener el identificador 4625. Si sabes el ID que te interesa, puedes cazar de golpe todos los eventos de ese tipo.

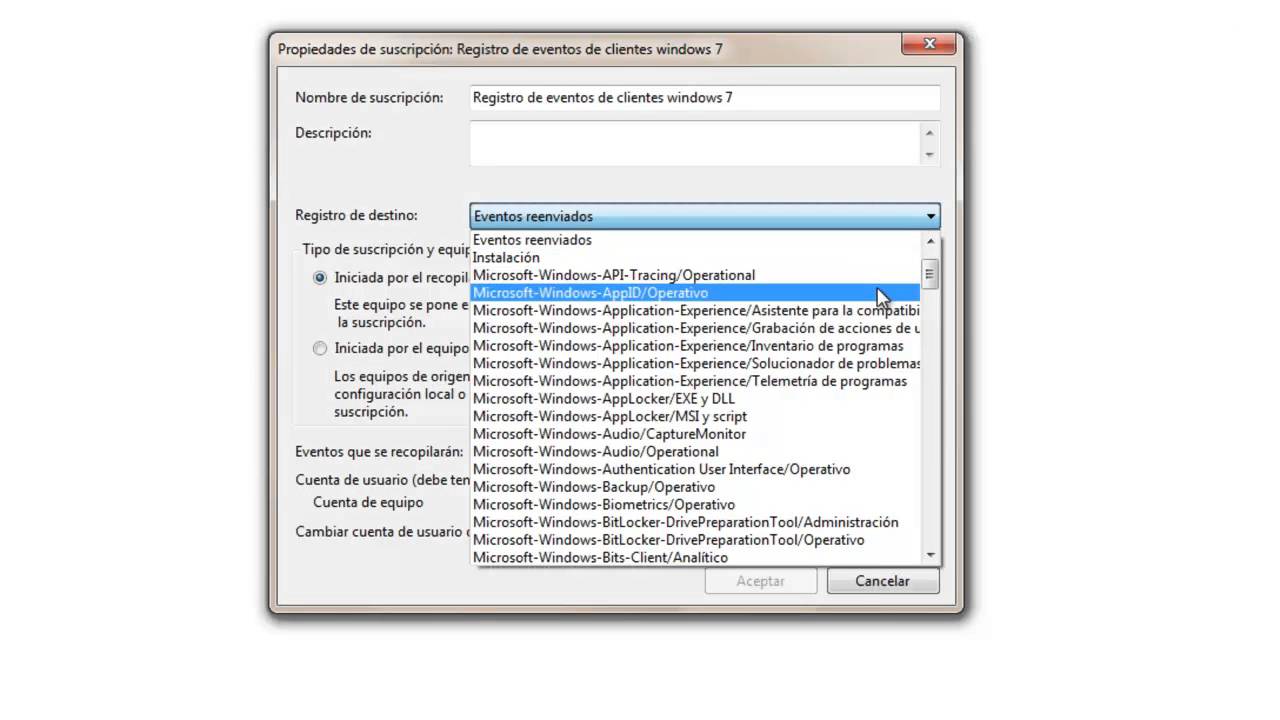

Para hacerlo de forma global, asegúrate de tener seleccionada la entrada “Visor de eventos (local)” en el panel izquierdo. Luego elige en el menú de acciones la opción de crear una nueva vista personalizada o de aplicar un filtro. Aparecerá una ventana donde podrás definir exactamente qué tipo de eventos quieres ver.

Lo primero es indicar el intervalo de tiempo que deseas revisar. La lista desplegable te permite seleccionar marcos predefinidos (última hora, último día, etc.) o configurar un intervalo personalizado con fecha y hora de inicio y fin para acotar al máximo la búsqueda.

Debajo, puedes indicar el nivel del evento: crítico, error, advertencia, información… Si lo dejas vacío, entran todos, pero afinar por gravedad ayuda cuando hay miles de registros.

Otro filtro importante es decidir si buscas eventos por registro o por origen:

- Por registro: eliges en qué subcategoría se encuentran (dentro de Registros de Windows o Registros de aplicaciones y servicios).

- Por origen: seleccionas el componente que ha generado el evento (por ejemplo, un spooler de impresión, Microsoft-Windows-Security-Auditing, etc.).

Si optas por filtrar por origen, el visor automáticamente ajusta la subcategoría adecuada en “Por registro”, sustituyendo la que hubieras puesto antes. Es una forma rápida de centrarse en un único componente sin perderse entre ramas.

En el cuadro de texto para identificadores de evento puedes definir con bastante flexibilidad qué IDs quieres incluir:

- Un único identificador: escribes el número (por ejemplo, 4625).

- Varios identificadores: los separas con comas (por ejemplo, 4624, 4625).

- Un rango: escribes el primero y el último separados por un guion (por ejemplo, 4650-4655).

- Combinaciones: identificadores sueltos y rangos, también separados por comas (4698, 4700-4702, 4650-4655).

- Excluir IDs concretos dentro de un rango: precediendo el ID a excluir de un signo menos (4698-4702, -4699).

Además de por ID, puedes filtrar por categoría de la tarea, marcando una o varias en la lista correspondiente, y por palabras clave, activando las casillas que te interesen. Esto permite afinar todavía más para quedarte solo con los sucesos relevantes para el problema que investigas.

Por último, dispones de un campo para limitar los eventos a determinados usuarios o equipos. Si necesitas varios, sepáralos por comas. Es útil en entornos donde múltiples usuarios comparten la máquina o en dominios con varias estaciones trabajando en red.

Crear y reutilizar vistas personalizadas de eventos

Si sabes que vas a revisar a menudo los mismos tipos de eventos (por ejemplo, fallos de inicio de sesión, errores de inicio del sistema, advertencias de telemetría, etc.), tiene mucho sentido crear una vista personalizada en lugar de aplicar el filtro a mano cada vez.

Tras definir el filtro como te interesa, el sistema te ofrecerá guardar esa configuración. Aparece la ventana “Guardar filtro en vista personalizada”, donde puedes escribir un Nombre descriptivo (por ejemplo, “Errores de inicio” o “Intentos de autenticación fallidos”) y, opcionalmente, una descripción más detallada.

Luego eliges dónde guardar la vista: puedes usar directamente la carpeta “Vistas personalizadas” del panel izquierdo o alguna subcarpeta ya creada. Si lo prefieres, en ese momento puedes crear una carpeta nueva con el botón “Nueva carpeta” para organizar mejor tus consultas.

También puedes decidir si la vista personalizada estará disponible para todos los usuarios del equipo o solo para el usuario actual. Esto es importante en máquinas compartidas o en escenarios administrados.

Una vez guardada, la vista aparece en el árbol de la izquierda. Para reutilizarla, basta con hacer clic sobre su nombre: automáticamente, en el panel central, se mostrarán los eventos filtrados según los criterios que guardaste, pero la lista se actualiza sola con los nuevos sucesos. Es decir, no tienes que redefinir el filtro cada vez, simplemente vuelves a esa vista siempre que lo necesites.

Este mecanismo es muy cómodo para controlar problemas recurrentes o mantener un ojo en actividades sensibles, como intentos de acceso no autorizado o errores periódicos de un servicio concreto.

Eventos de Microsoft Defender para punto de conexión y telemetría

En entornos donde se utiliza Microsoft Defender para punto de conexión (MDE), los registros se vuelven especialmente jugosos. Windows genera una gran cantidad de eventos relacionados con la incorporación (onboarding), retirada (offboarding), comunicación con la nube, telemetría y estado de los servicios de seguridad. Interpretarlos bien es clave para saber si el dispositivo está realmente protegido y reportando correctamente.

Entre los mensajes frecuentes que encontrarás están aquellos que indican que el servicio de Microsoft Defender para punto de conexión se ha iniciado o se ha detenido. El inicio o apagado del sistema, la incorporación del dispositivo o su retirada suelen provocar eventos que aclaran si todo ha ido según lo previsto o si ha habido errores de configuración.

Otros eventos señalan fallos al iniciar el servicio, acompañados de un código de error. En esos casos, el mensaje suele recomendar revisar otros eventos cercanos para encontrar la causa raíz y seguir pasos de solución de problemas. También son habituales los logs que informan de la conexión o desconexión con los servidores de procesamiento en la nube de Defender, mostrando explícitamente la URL usada, algo muy útil para comprobar reglas de firewall o configuraciones de proxy.

Cuando el servicio no puede conectarse a esos servidores, el registro suele indicar que compruebes la conectividad a Internet y la configuración de proxy. Si la máquina no consigue leer los parámetros de incorporación, conservar la información de onboarding, cambiar el tipo de inicio del servicio o limpiar su configuración durante la incorporación o retirada, se generan eventos con recomendaciones claras: revisar scripts y paquetes de configuración, volver a implementar la incorporación o verificar permisos en el Registro.

Hay eventos que confirman que la incorporación o el reenlazamiento se han completado correctamente, pero también otros que alertan de errores al aplicar la configuración predeterminada, cambios en el estado de mantenimiento en el Registro o problemas al establecer el estado de incorporación. Estos últimos avisan de que el dispositivo podría no aparecer como registrado en herramientas como SCCM o en determinadas claves de Registro, aunque esté informando al portal.

En el ámbito de telemetría, aparecen eventos donde el servicio de Defender intenta registrarse con el servicio de Experiencias del usuario y telemetría asociadas (diagtrack). Si esta telemetría de Windows tiene problemas o está deshabilitada, verás errores específicos que recomiendan comprobar que el servicio de datos de diagnóstico está activado y revisar el registro Microsoft-Windows-UniversalTelemetryClient/Operational para más detalles.

También se notifican situaciones en las que Microsoft Defender Antivirus debe entrar o salir de un modo pasivo compatible con SENSE, normalmente porque otro producto antimalware en tiempo real está instalado. Si no se puede habilitar o deshabilitar este modo, los mensajes insisten en verificar que la protección en tiempo real funciona correctamente y en revisar la configuración de incorporación.

Otro bloque de eventos se centra en las cuotas de comunicación y de disco. Se registran los cambios de cuota, los avisos de que un módulo está a punto de alcanzar su límite de subida en 24 horas y el hecho de que, en conexiones de red de uso medido o con batería baja, Defender reduce la frecuencia de comunicación con el servidor. Estos eventos suelen ser puramente informativos, pero explican por qué la máquina no reporta tan a menudo; si detectas problemas relacionados con escritura en disco, conviene revisar guías sobre fallos de escritura masiva.

Además, verás registros sobre sesiones ETW de seguimiento de eventos que no se pueden crear o se quedan sin recursos, problemas para agregar proveedores ETW, errores al registrar o eliminar registradores seguros, intentos de descargar y actualizar controladores, así como fases de actualización de la plataforma de Defender con mensajes de éxito o fallo.

La parte de autenticación y claves criptográficas también genera eventos muy detallados: fallos al generar claves, conservar el estado de autenticación, comunicarse con el servicio de autenticación, firmar mensajes o abrir claves criptográficas. Muchos de ellos son informativos si la máquina sigue reportando, pero se vuelven críticos cuando el dispositivo deja de informar al portal de seguridad.

Todo esto se completa con los registros de CSP (Configuration Service Provider) asociados a Defender, que documentan operaciones de Get y Set de valores como estado de incorporación, hash de blobs de onboarding u offboarding, grupo de etiquetado de dispositivos, frecuencia de informes de telemetría o uso compartido de muestras. Si algo falla en estas operaciones (por valores fuera de rango o límites de longitud), los eventos te lo indican con bastante precisión.

En conjunto, aunque pueda parecer abrumador, este bloque de logs te permite saber si Defender para punto de conexión está realmente funcionando, sincronizando políticas, enviando telemetría y cumpliendo cuotas, o si algún problema de red, permisos o configuración está dejando tu equipo a medias.

Usar el Visor de eventos para investigar cuelgues y pantallazos

Cuando el PC se cuelga, se reinicia solo o entra en bucles de reparación automática (como le ocurre a muchos usuarios jugando o incluso en escritorio sin hacer nada), el Visor de eventos se convierte en tu mejor aliado.

El procedimiento típico sería: primero, ir a Registros de Windows > Sistema y buscar los eventos ID 41 (apagado inesperado) alrededor del momento del bloqueo. Después, revisar los errores y advertencias que se hayan registrado justo antes, en especial de drivers, discos, servicios críticos o componentes de seguridad.

Si hay pantallazos azules (BSOD), muchas veces se registra también el código de error o el módulo implicado. En paralelo, puedes revisar los registros de “Aplicación” para ver si alguna app concreto se está cerrando mal, y los de “Registro de aplicaciones y servicios” para inspeccionar proveedores concretos (por ejemplo, tarjetas de red o componentes gráficos) cuando sospechas de drivers específicos. También resulta útil consultar el Administrador de dispositivos para interpretar iconos y estados de hardware.

Con un poco de práctica, pasarás de ver el Visor de eventos como una lista caótica de mensajes a tratarlo como una línea temporal muy precisa de todo lo que hace y sufre tu Windows 11. Y eso, a la hora de diagnosticar, vale oro.

Con toda esta información, el Visor de eventos pasa de ser una herramienta oscura y olvidada a convertirse en un panel de control muy potente para entender por qué tu Windows 11 se comporta como se comporta, cómo arranca, cómo se apaga, qué servicios fallan y si tu protección con Microsoft Defender para punto de conexión y la telemetría asociada están realmente funcionando como deberían.